Forscher von Trend Micro entdecken massive Schwachstellen in weit verbreiteten IoT-Protokollen

Trend Micro warnt Unternehmen vor möglichen Sicherheitslücken in ihrer Betriebstechnologie (Operational Technology, OT). Forscher des japanischen IT-Sicherheitsanbieters entdeckten...

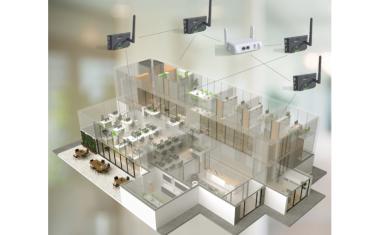

Trend Micro warnt Unternehmen vor möglichen Sicherheitslücken in ihrer Betriebstechnologie (Operational Technology, OT). Forscher des japanischen IT-Sicherheitsanbieters entdeckten massive Schwachstellen und gefährdete Anwendungen von zwei weit verbreiteten Protokollen für die Machine-to-Machine-Kommunikation (M2M-Kommunikation). Betroffen sind die Protokolle Message Queuing Telemetry Transport (MQTT) und Constrained Application Protocol (CoAP). Sie werden in einem neuen Forschungsbericht, “The Fragility of Industrial IoT’s Data Backbone“, beschrieben, der in Zusammenarbeit mit der Polytechnischen Universität Mailand entstand. Darin weisen die Forscher auch auf die wachsende Bedrohung durch den Missbrauch dieser Protokolle für Zwecke der Industriespionage, Denial-of-Service-Attacken und zielgerichtete Angriffe hin.

Innerhalb eines Zeitraums von nur vier Monaten identifizierten die Trend-Micro-Forscher über 200 Millionen MQTT-Nachrichten und mehr als 19 Millionen CoAP-Nachrichten, die an auffindbaren Brokern und Servern mitgelesen wurden. Mithilfe einfacher Schlagwortsuchen könnten Angreifer diese geleakten Produktionsdaten identifizieren und wertvolle Informationen zu Anlagen, Mitarbeitern und Technologien gewinnen, die für zielgerichtete Angriffe genutzt werden können.

„Die Sicherheitsprobleme, die wir in zwei der meistverbreiteten Nachrichtenprotokolle für IoT-Geräte entdeckt haben, sollten Unternehmen veranlassen, einen ernsthaften und ganzheitlichen Blick auf die Sicherheit ihrer OT-Umgebungen zu werfen“, sagt Udo Schneider, Security Evangelist bei Trend Micro. „Diese Protokolle wurden ohne Berücksichtigung von Sicherheitsaspekten entwickelt, finden sich jedoch zunehmend in sicherheitskritischen Umgebungen und Anwendungen. Das stellt ein bedeutendes Cyber-Risiko dar, da selbst Hacker mit geringen Ressourcen diese Entwicklungsfehler und Schwachstellen ausnutzen können. Diese ermöglichen es ihnen, Systeme auszukundschaften, sich lateral innerhalb des Netzwerks zu bewegen, verdeckt Daten zu stehlen und Denial-of-Service-Angriffe durchzuführen.“

Angriffsszenarien und Schwachstellen

Der Forschungsbericht zeigt, wie Angreifer IoT-Systeme aus der Ferne kontrollieren oder lahmlegen könnten, indem sie Schwachstellen ausnutzen, die bei der Entwicklung, Implementierung oder Bereitstellung von Geräten, die die betroffenen Protokolle nutzen, entstanden sind. Durch den Missbrauch spezifischer Funktionen in den Protokollen könnten Hacker zudem dauerhaften Zugang zu einem System erhalten und sich lateral innerhalb des Netzwerks fortbewegen.

Vollständiger Report in englischer Sprache: https://www.trendmicro.com/vinfo/us/security/news/internet-of-things/mqtt-and-coap-security-and-privacy-issues-in-iot-and-iiot-communication-protocols