Sicherheitslücke in Xerox-Drucker

Wissenschaftler des Fraunhofer-Institut für Kommunikation, Informationsverarbeitung und Ergonomie FKIE finden Sicherheitslücken in Xerox Drucker. Dadurch ist es möglich manipuliert...

Wissenschaftler des Fraunhofer-Institut für Kommunikation, Informationsverarbeitung und Ergonomie FKIE finden Sicherheitslücken in Xerox Drucker. Dadurch ist es möglich manipulierte Konfigurationsdateien einzuspielen. Die Ergebnisse wurden in einem Whitepaper veröffentlicht.

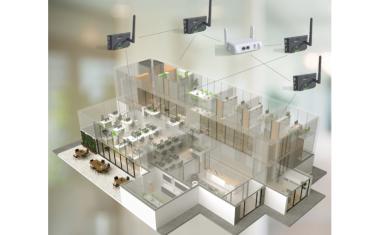

Täglich werden in Büros tausende Dokumente auf Netzwerkdruckern ausgedruckt. Über das Firmennetzwerk gelangt der Druckauftrag zum Drucker, wird dort zwischengespeichert und ausgedruckt. Somit verarbeiten sie nicht nur sensible Unternehmensinformationen sondern haben auch weitreichenden Zugriff im internen Netzwerk. Gelingt es Angreifern einen solchen Drucker zu kontrollieren können daher schwerwiegende Angriffe auf das Unternehmensnetzwerk durchgeführt werden. Erschwerend kommt hinzu, dass Drucker oftmals nur eingeschränkt in Sicherheitskonzepten berücksichtigt werden.

Bereits 2012 veröffentlichte Deral Heiland einen Proof of Concept (PoC), der eine Sicherheitslücke im Update-Mechanismus einiger Xerox-Drucker demonstriert. Ergänzt wurde der PoC 2013 durch das Paper „From Patched to Pwned“ in dem die Hintergründe erläutert wurden. Fraunhofer FKIE konnte zeigen, dass die damalige Sicherheitslücke auch heute noch bei einigen Modellen von Xerox funktioniert. So ist der Xerox Phaser 6700 im Auslieferungszustand angreifbar. In neueren Firmware-Versionen dieses Druckers gibt es einige Änderungen, sodass der ursprüngliche Angriff, wie er von Deral Heiland beschrieben wird, nicht länger funktioniert. Mittels vergleichbar gelagerter Angriffswege, konnte jedoch auch die neuste Firmware in bestimmten Konstellationen angegriffen werden. Im Zuge der Analysen hat sich weiter gezeigt, dass die Nutzerauthentifizierung nicht an allen Stellen fehlerfrei arbeitet. So ist es unter Umständen möglich manipulierte Konfigurationsdateien einzuspielen, wenn dies eigentlich durch ein Admin-Passwort verhindert werden sollte. Ferner kann durch eine weitere Lücke beliebiger Code durch diese manipulierten Konfigurationsdateien ausgeführt werden.