Wann sollten Unternehmen in fortschrittliche Vulnerability-Management-Systeme investieren?

Die Verwaltung von Sicherheitsupdates entwickelt sich zunehmend zu einer kritischen Herausforderung für moderne IT-Abteilungen – denn manuelles Patchen ist teuer und zeitaufwändig. Die entscheidende Frage lautet: Wann rechtfertigt die steigende Komplexität eine Investition in umfassendere Sicherheitslösungen?

Felix Zech, Head of Customer Engineering bei Baramundi Software

Warum manuelle Patch-Prozesse an ihre Grenzen stoßen

Viele IT-Teams wissen längst, dass manuelle Sicherheitsupdates nicht mehr dem Stand der Technik entsprechen. Der Wandel zu automatisierten Systemen ist eine direkte Folge des explosiven Anstiegs gemeldeter Schwachstellen und der zunehmenden Netzwerkkomplexität.

Jeder Tag zwischen Bekanntwerden einer Schwachstelle und der Verteilung des dazugehörigen Patches vergrößert das Ausnutzungsfenster für Angreifer. Kein Wunder also, dass der Arbeitsaufwand für IT-Security-Teams mit der zunehmenden Umgebungskomplexität und Gerätediversität beständig weiter steigt. Automatisierte Systeme können den Zeit- und Arbeitsaufwand im Vergleich zu manuellen Methoden um 30-70% senken und die mittlere Reaktionszeit bei Sicherheitslücken signifikant verkürzen.

Eine Bedrohungslage, die keine Verzögerungen mehr erlaubt

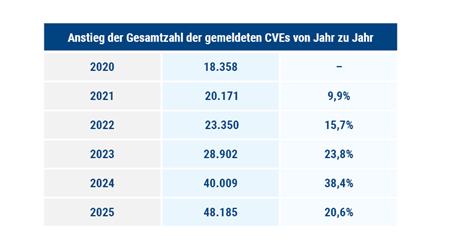

Die NIST-Vulnerability-Database dokumentiert eine besorgniserregende Entwicklung.

Aktuelle Studien zeigen: 65% der IT-Spezialisten investieren wöchentlich 10-25+ Stunden in Patch-Aktivitäten. Das entspricht bis zu 70% der gesamten Arbeitskapazität eines IT-Teams. Diese Belastung fällt zusätzlich zu regulären Aufgaben an wie Bereitstellung und Wartung von Endgeräten, den Benutzersupport, die Zusammenarbeit mit Anbietern, die Aktualisierung von IT-Beständen, die Dokumentation der Compliance usw.

Integrierte Vulnerability-Management-Strategien

Automatisierte Patch-Verteilung ist aber nur ein Teil einer effektiven Sicherheitsstrategie. Ganzheitliche Vulnerability-Management-Plattformen können die operative Last deutlich reduzieren und gleichzeitig Compliance-Standards sowie den Sicherheitsstatus verbessern.

Vulnerability-Scanning optimiert die Patch-Priorisierung erheblich. IT-Teams müssen jedoch weiterhin eine Menge Zeit für Update-Tests und -Konfiguration investieren, um Kompatibilität und Systemstabilität zu gewährleisten. Post-Deployment-Monitoring bleibt unverzichtbar

Messbarer ROI: Managed Software als Praxisbeispiel

Wer wirklich effektives Endgeräte Management betreiben will, nutzt deshalb automatisierte Inventarisierung und Software-Verteilung. Die Kombination aus Vulnerability Scanner, Update Management und Managed Software ermöglicht eine weitreichende Automatisierung von Vulnerability-Scans, Windows-Update-Verwaltung und Third-Party-Patching.

Mit einer Zeitersparnis von geschätzten 30-70% durch Automatisierung kann Managed Software die Testaufwände um 30-80 Stunden monatlich reduzieren. Dies entspricht 0,75-2 Vollzeitstellen oder monatlichen Einsparungen von 4.700-12.500€.

Ein weiterer Mehrwert ergibt sich durch konsistentere Patch-Qualität, reduzierte MTTRs und verbesserte Compliance-Metriken. IT-Teams gewinnen zusätzliche Kapazitäten für Prozessoptimierung und strategische Projekte. Gleichzeitig werden Unternehmen für qualifizierte Fachkräfte attraktiver.

Einordnung für Entscheider: Wann sich die Investition lohnt

Diese Kalkulationen sind insgesamt vergleichsweise konservative Schätzungen – der tatsächliche Nutzen hängt von der jeweiligen Infrastruktur und Teamgröße ab. Dennoch zeigt sich klar: Das ROI-Potenzial macht Managed Software zu einer ernstzunehmenden Option, vor allem für Teams mit begrenzten Ressourcen.

Die Entscheidung für Managed Software bedeutet optimierte Ressourcennutzung sowie eine Verbesserung der Cybersicherheitslage und Compliance – und ist damit ein entscheidender Schritt angesichts zunehmend eskalierender Bedrohungen.

Wie gut DACH-Unternehmen auf NIS2, DORA und die wachsende Bedrohungslandschaft vorbereitet sind – strategisch, organisatorisch und technologisch – zeigt unsere neue Studie „Cybersicherheit & Digitale Resilienz 2026“.