BHE-Kongress: Zwischen Perimeter, Cloud und KI – Neue Praxisfragen für Video und Zutritt

BHE-Fachkongress Videosicherheit und Zutrittssteuerung 2026: KI in der Videosicherheit, Cloud-Modelle, CRA/NIS2, Videoaufschaltung auf Leitstellen, Perimeterschutz, Biometrie und Besuchermanagement.

Beim BHE-Fachkongress „Videosicherheit/Zutrittssteuerung“ am 21. und 22. April 2026 im Atrium Hotel Mainz rückten zwei Fragen in den Mittelpunkt: Wie lässt sich physische Sicherheit in Zeiten von KI, Cloud und wachsender regulatorischer Dichte belastbar planen – und wie funktioniert das Zusammenspiel von Perimeter, Video, Zutritt und Leitstelle im Betrieb wirklich? Das Programm verband Praxisberichte, technische Entwicklungen und juristische Einordnung – von rechtskonformer Videoüberwachung über den Cyber Resilience Act bis zu Biometrie-Anwendungen und der Organisation von Videoaufschaltungen.

Der Kongress war dabei in zwei Stränge gegliedert: Block A mit Schwerpunkt Videosicherheit und Perimeter, Block B mit Schwerpunkt Zutrittssteuerung. In beiden Tracks zeigte sich ein gemeinsamer Nenner: Technik allein entscheidet selten, ob Sicherheitskonzepte wirken – entscheidend sind Datenqualität, Zuständigkeiten, Schnittstellen, rechtliche Grundlagen und ein Betrieb, der Fehlalarme und „Eventlast“ beherrscht.

Um thematische Linien klarer sichtbar zu machen und Querverbindungen zwischen Technik, Betrieb und Regulierung herauszuarbeiten, folgt unser Beitrag in der Folge einer inhaltlichen Dramaturgie und nicht strikt der zeitlichen Abfolge der Vorträge an den beiden Kongresstagen.

Inhalt:

- Rechtsrahmen und Realität: Videosicherheit zwischen DSGVO, KI und Cloud

- Perimeterschutz und Datenfusion: Vom Einzelalarm zur qualifizierten Meldung

- KI in der Videosicherheit: Von Mustererkennung zu Systemarchitektur – mit Grenzen

- Von MDORII zu OODPCVS: Neue Anwendungsregeln für Videosicherheitssysteme gemäß IEC 62676 4:2025

- Zutritts- und Besuchermanagement: KRITIS-Prozesse, die im Alltag bestehen müssen

- Biometrie in der Anwendung: Handvenen als Baustein für Mehrfaktor-Strategien

- Cloud, Cybersecurity und CRA: Regulatorik trifft Architekturentscheidungen

- „Live Hacking“: Cyberangriffe als Bestandteil physischer Sicherheitsrisiken

- Videoaufschaltung in der Leitstelle: Nutzen entsteht erst im Betrieb

- Fehlalarm, Falschalarm, Eventlast: Warum Qualität mehr ist als Sensorik

- Podiumsdiskussion: Einbruchprävention als Schnittstellen- und Organisationsfrage

- Fazit: Was vom BHE-Kongress Video/Zutritt mitgenommen werden kann

Weiterlesen mit Login

Noch nicht registriert?

Geschützter Bereich: Registrieren Sie sich jetzt kostenfrei und erhalten Sie vollen Zugriff auf alle exklusiven Inhalte von GIT SICHERHEIT. Mit unserem Newsletter senden wir Ihnen regelmäßig Top-Meldungen aus der Sicherheitsbranche sowie die aktuelle E-Ausgabe.

RegistrierenMeist gelesen

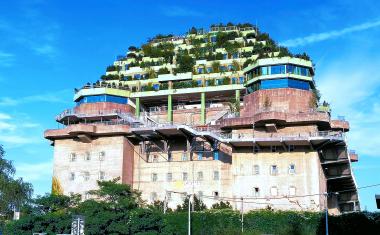

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Perimetersicherheit im Praxistest: Wie das urbane Testgelände von Wehrhan-TPS reale Angriffsszenarien sichtbar macht

NEUE SERIE: TEST-GELÄNDE IM TEST. Perimetersicherheit mit Radar und Video-Management auf dem urbanen Testgelände von Wehrhan-TPS

Drohnen statt Streckengänge: DB plant automatisierte Überwachung zur Abwehr von Manipulationen und Störungen

DB-Chef Hennies: Wie KI, Drohnen & Bodycams die Bahnsicherheit revolutionieren. Ein Blick auf die neue Strategie

VIP-Interview: Linda Voigtländer, Leitung Gefahrenabwehr Prävention, Infraserv Höchst

VIP in der Welt der Sicherheit: Linda Voigtländer, Leitung Gefahrenabwehr Prävention, Infraserv Höchst

Interview mit Klüh Security-Geschäftsführer Sven Horstmann über integrierte Alarmempfangsstelle (AES) und Notruf- und Serviceleitstelle (NSL)

Klüh Security: Zertifizierte AES/NSL setzt neue Maßstäbe für KRITIS-Schutz, Alarmmanagement und Informationssicherheit