Baramundi: Sichere Systeme nur mit zufriedenen Usern

Die beste Security der Welt hilft nichts, wenn die Anwender sie nicht nutzen. End User Experience Management kann helfen dieses Problem zu lösen.

„Was schert mich die Zufriedenheit meiner Anwender, solange die Maschinen richtig laufen?“ Wer jetzt geneigt ist mit dem Kopf zu nicken, sollte sich das noch einmal überlegen. Nicht von ungefähr ist die überwiegende Mehrzahl erfolgreicher Cyberattacken auf Social Engineering Methoden zurückzuführen. Dabei mangelt es nicht unbedingt an Trainings und gut gemeinten Warnhinweisen.

Warum handeln User wider besseres Wissen?

Zeitdruck und Bequemlichkeit sind zwei Seiten derselben Münze: In beiden Fällen bevorzugen Menschen Abkürzungen, die ihnen Zeit und Mühen ersparen. Sicherheitsvorkehrungen verkomplizieren und verlangsamen den Arbeitsalltag. Das frustriert viele User so sehr, dass sie nach Wegen suchen, diese Maßnahmen zu umgehen. Schränkt z.B. das Mobilgeräte Management den User ein, Apps auf seinem Unternehmens-Smartphone zu installieren, leitet er sich kurzerhand seine Mails auf sein Privatgerät um. Das neue Arbeitsgerät ist damit nicht mehr unter der Kontrolle der Unternehmens-IT – und entsprechend merkt auch niemand, dass irgendeine fremde App plötzlich Zugriff auf alle Kundenkontakte hat.

Schatten-IT bekämpfen – Sicherheitsrisiken reduzieren

Diese Formen der Schatten-IT lassen sich nur schwer durch Vorschriften beheben – schließlich sind restriktive Vorschriften überhaupt erst der Grund, warum die User diese Abkürzung gewählt haben.

Hier setzt End User Experience Management (EUEM) bzw. Digital Employee Experience (DEX) an. Ein effektives Mittel ist das Einholen von Feedback über eine kleine Einblendung auf dem Desktop des End Users. Probleme, wegen denen User sonst kein Ticket eröffnen würden, werden plötzlich an die IT gemeldet. Diese Informationen können genutzt werden, um etwa den Self-Service Kiosk mit neuen Inhalten auszustatten, die sich die User sonst unkontrolliert über das Netz besorgen würden. Auch die Einführung eines BYOD-Konzepts mit Datentrennung kann so angestoßen werden.

EUEM/DEX schafft Transparenz

Über die direkte User-Interaktion hinaus, ermöglichen EUEM/DEX Lösungen die Früherkennung zahlreicher weiterer Sicherheitsprobleme:

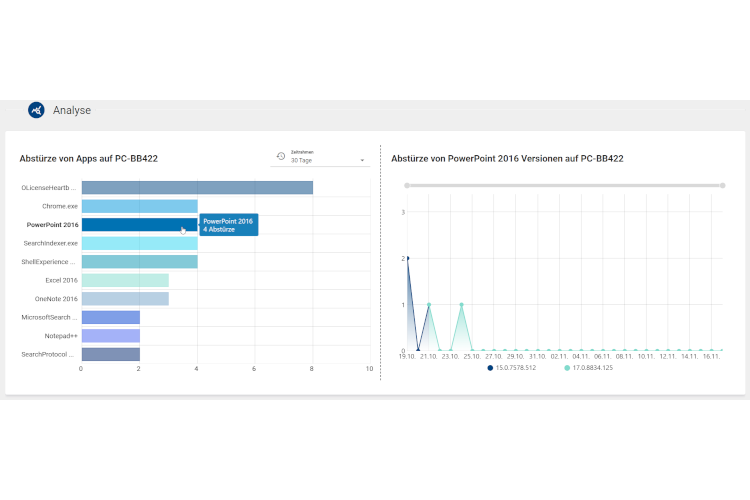

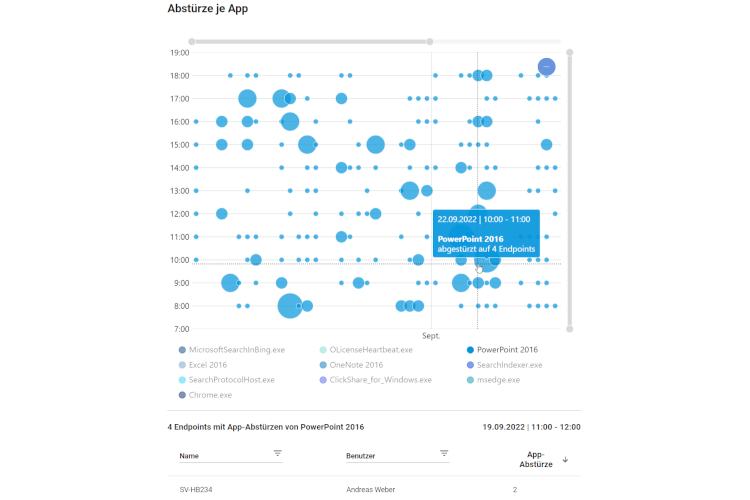

- Indikatoren für Malware: Schadsoftware kann Systemressourcen beanspruchen oder Prozesse stören, was zu verlangsamten Bootzeiten und häufige Software-Abstürzen führt.

- Schwachstellen durch veraltete Software: Häufige Abstürze sind ein möglicher Hinweis, dass die verwendeten Softwareversionen veraltet sind. Diese enthalten oft bekannte Sicherheitslücken, die leicht von Angreifern ausgenutzt werden können.

- Physische Sicherheitsrisiken: In einigen Fällen kann mangelnde Performance ein Hinweis auf Hardwareprobleme sein, wie z.B. eine fehlerhafte Festplatte oder Überhitzung. Diese beeinträchtigen nicht nur die Leistung, sondern können langfristig auch zu Datenverlust führen.

- Beeinträchtigung der Reaktionsfähigkeit auf Sicherheitsvorfälle: In sicherheitskritischen Umgebungen können lange Antwortzeiten und Instabilitäten die Reaktionszeit bei Sicherheitsvorfällen beeinträchtigen. Dadurch erhöht sich unmittelbar das Schadenspotential dieser Ereignisse.

- Verlust von Vertrauen und Produktivität: Häufige Abstürze und Leistungsprobleme können das Vertrauen der User in die IT untergraben. Darüber hinaus beeinträchtigen sie die Produktivität, wenn Mitarbeiter deswegen ihrer Arbeit nicht nachgehen können.

- Angriffsfläche für Denial-of-Service-Angriffe (DoS): Instabile Systeme sind meist auch anfälliger für Denial-of-Service-Angriffe, bei dem ein System oder Netzwerk so überlastet wird, dass es unzugänglich wird.

Fazit

Die rein gerätezentrische Sicht des IT-Management ist überholt. Nur wer die Realität der IT-Arbeitsumgebung versteht und im Blick hat, kann seine Netzwerke effektiv vor Cyberangriffen und (unabsichtlicher) Sabotage schützen und gleichzeitig die Zufriedenheit und Produktivität seiner Mitarbeiter wahren.

Weitere Informationen sind auf der Website von Baramundi verfügbar.

Business Partner

Baramundi Software GmbHForschungsallee 3

86159 Augsburg

Deutschland

Meist gelesen

Großrazzia im Sicherheitsgewerbe

Bei einer bundesweiten Razzia sind Ermittler gegen ein mutmaßliches Netzwerk aus Schwarzarbeit und Steuerhinterziehung in der Sicherheitsbranche vorgegangen.

Weiterbildung zum „Zertifizierten Fachplaner Elektrotechnik“ gestartet

Neun Teilnehmer nehmen an der Weiterbildung zum „Zertifizierten Fachplaner Elektrotechnik“ teil, die von der Elektroplaner Akademie EPA beim BZH Bildungszentrum in Marburg angeboten wird.

Weltwirtschaftsforum: BSI-Präsidentin diskutiert Strategien für ein digital souveränes Europa

Claudia Plattner, Präsidentin des BSI, sprach auf dem Weltwirtschaftsforum in Davos mit Wirtschaftsexperten über Strategien, die zu größerer digitaler Souveränität im europäischen Finanzsektor führen können.

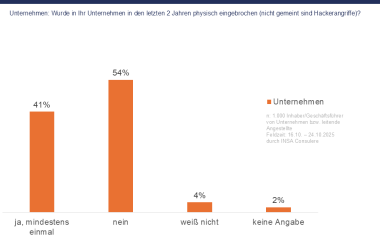

Sicherheitsmonitor 2025: Unternehmen deutlich häufiger von Einbrüchen betroffen

Der Sicherheitsmonitor 2025 (SiMon), den der Maschinenbauverband VDMA, die Messe Essen und die VdS Schadenverhütung GmbH gemeinsam veröffentlichen, liefert tiefe Einblick in die Sicherheitsanforderungen.

Vorbeugender Brandschutz auf der Interschutz

Der wirksamste Schutz gegen Brände ist, sie gar nicht erst entstehen zu lassen. Vorbeugender Brandschutz hilft, das Risiko so gering wie möglich zu halten.