BSI: Bericht zur Lage der IT-Sicherheit in Deutschland

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat den Bericht „Die Lage der IT-Sicherheit in Deutschland 2011” vorgestellt.Nach wie vor beobachtet das BSI eine h...

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat den Bericht „Die Lage der IT-Sicherheit in Deutschland 2011” vorgestellt.

Nach wie vor beobachtet das BSI eine hohe Anzahl von IT-gestützten Angriffen. Hinzu kommt eine neue Qualität zielgerichteter Attacken. „Seit dem letzten Lagebericht 2009 hat sich die Situation nochmals verschärft“, sagte Michael Hange, Präsident des BSI, anlässlich der Präsentation.

„Wir können grundsätzlich differenzieren zwischen Angriffen auf die breite Masse der IT-Nutzer, für die vor allem Standardschwachstellen ausgenutzt werden, und gezielten Cyber-Attacken. Für diese werden bislang unentdeckte Schwachstellen eingesetzt, wie es zum Beispiel bei der Schadsoftware Stuxnet der Fall war“, so Hange.

Kernergebnisse des Lageberichts 2011

Die Zahl der Schwachstellen in Softwareprodukten nimmt zu: Zwar verlieren Sicherheitslücken in Betriebssystemen für die Angreifer zunehmend an Bedeutung. Stattdessen rücken aber Schwachstellen in Anwendungsprogrammen und Softwarekomponenten von Drittanbietern in den Fokus. Diese Entwicklung ist insbesondere kritisch in Anbetracht des hohen Verbreitungsgrades solcher Anwendungen.

Die größte Gefahr für die Ausnutzung von Sicherheitslücken in Anwendungssoftware besteht durch so genannte Drive-By-Exploits, bei denen der Besuch einer manipulierten Internetseite ausreicht, um den eigenen Rechner mit Schadsoftware zu infizieren. Mittlerweile ist dafür die Manipulation auch seriöser Webseiten gängige Praxis. Für den Besucher ist dabei nicht erkennbar, ob eine Webseite infiziert ist. Die Installation von Schadsoftware auf dem PC kann unbemerkt und ohne weitere Nutzerinteraktion erfolgen. Die Bedrohung durch Botnetze, die in der Regel aus infizierten PCs von Privatnutzern bestehen, hat in den vergangenen zwei Jahren massiv zugenommen.

Botnetze werden mittlerweile professionell vermietet und für IT-Angriffe genutzt. Das Motiv dafür ist weiterhin meist ein finanzielles Interesse. Neu hinzugekommen ist so genannter „Hacktivismus“, um zum Beispiel politische Ansichten mittels IT-Angriffen auszudrücken.

Die Anzahl der Spam-Mails ist gesunken, aber mit einem Anteil von 96,1% am gesamten E-Mail-Aufkommen nach wie vor beträchtlich. Zugleich scheint der Versand mittlerweile gezielter zu erfolgen und Sprache sowie Inhalte der Spam-Mails sind überzeugender. Unter den Spam versendenden Ländern belegte Deutschland 2010 Platz 4 (hinter USA, Brasilien und Indien).

Das BSI erwartet aber, dass Deutschland als Spamquelle im Jahr 2011 von einigen Ländern überholt wird. Aufgrund der Möglichkeiten, finanzielle Gewinne zu erzielen, haben sich Identitätsdiebstahl und Identitätsmissbrauch als reges Betätigungsfeld für Kriminelle etabliert. Dabei haben sich hochprofessionelle Strukturen entwickelt.

Klassisches Phishing (z.B. über gefälschte E-Mails) nimmt ab, stattdessen nutzen die Angreifer fast ausschließlich Trojanische Pferde, um an Daten zu gelangen. Die am häufigsten gestohlenen Informationen sind Zugangsdaten zu Handelsplattformen sowie zu Webmail-Diensten, über die wiederum weitere Zugangsdaten erlangt werden können.

Die Anzahl neuer Schadprogramme nimmt weiterhin zu. Exploit-Kits und Virenbaukästen sind für jeden verfügbar, werden ständig um neu veröffentlichte Schwachstellen und Angriffsmethoden erweitert und können auch von semiprofessionellen Angreifern leicht bedient werden. Typische Schadprogramme haben heute nur eine Einsatzdauer von wenigen Tagen, bevor sie durch eine neue Variante ersetzt werden, die nicht mehr von Virenschutzprogrammen entdeckt wird. In Anbetracht der raschen Verbreitung von Smartphones, Tablet PCs und Netbooks rechnet das BSI mit einer Zunahme von Angriffen gegen mobile Endgeräte.

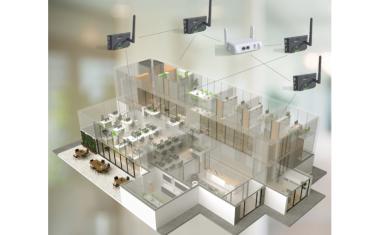

Gefahr besteht in der Mobilkommunikation unter anderem durch die Unsicherheit der GSM-Schnittstelle. So können Daten mitgeschnitten werden, da die Verschlüsselung gemäß GSM-Standard nicht mehr auf dem Stand der Zeit ist und Werkzeuge zum Abhören längst verfügbar sind. Trendthemen wie Cloud Computing und auch Smart Grid/Smart Meter werden künftig aufgrund der Verbreitung auch für die IT-Sicherheit neue Herausforderungen darstellen.