IoT als Einfallstor für digitale Angriffe

Firmen müssen bei der Sicherheitsinventur mit der Überprüfung des gesamten IoT-Kommunikationswegs beginnen.

Fernwartung von Maschinen, Outsourcing von Sicherheitsaufgaben und Facility Management: Das Internet der Dinge (IoT) rationalisiert Workflows, spart Zeit, Geld und Energie. Zwingende Voraussetzung für den problemlosen Einsatz sind sichere Datenverbindungen, denn das IoT ist zum Einfallstor für digitale Angriffe geworden. Ein Beitrag von Matthias Poppel, Chief Sales Marketing Officer (CSMO) bei Swissbit.

Als sich das Internet als universelle Plattform etabliert hatte, war kaum vorstellbar, welche ungeahnten Möglichkeiten es einmal bieten würde. Doch das Internet wurde als universelle Kommunikationsplattform geschaffen – der zuverlässigen Identifikation der Teilnehmenden wurde damals keine Bedeutung beigemessen. „Im Internet weiß niemand, dass du ein Hund bist“: Mit diesem Cartoon nahm Peter Steiner in der Zeitschrift New Yorker vor fast 29 Jahren eine der Schwächen des Webs auf die Schippe.

Weniger lustig sind aktuelle Erhebungen des Branchenverbands Bitkom: Im Jahr 2021 summierten sich die durch Cyber-Attacken verursachten Schäden auf 223 Millionen Euro. Das entspricht einem Anstieg um 358 Prozent gegenüber dem Vorjahr. Verschärft wird das Problem noch durch die aktuelle politische Situation: Laut dem Sonderlagebericht des Bundesamts für Sicherheit in der Informationstechnik (BSI) stehen nun sogar Angriffe auf „Hochwertziele“ unmittelbar bevor.

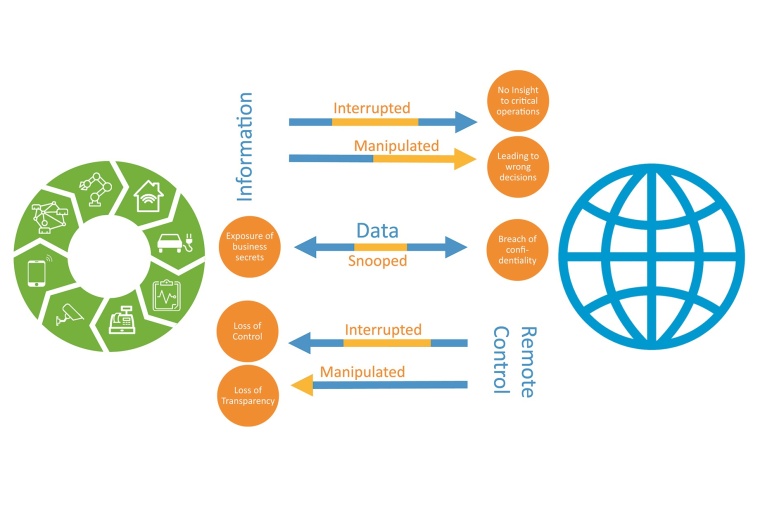

Viele neue Angriffsvektoren

Vor allem die im Rahmen des IoT neu entstandenen Internet-Sicherheitslücken sind für Saboteure und Akteure der Schattenwirtschaft ein gefundenes Fressen: Mit gefälschten Identitäten werden Zugangscodes erschlichen und Informationen abgegriffen, Fernwartungen unterbrochen, Störungen verschleiert, Videoüberwachungen manipuliert und sogar Maschinen beschädigt. Standardisierte Übertragungsprotokolle und Bussysteme haben das Internet of Things in den letzten Jahren mächtiger und funktionaler gemacht – nicht aber sicherer.

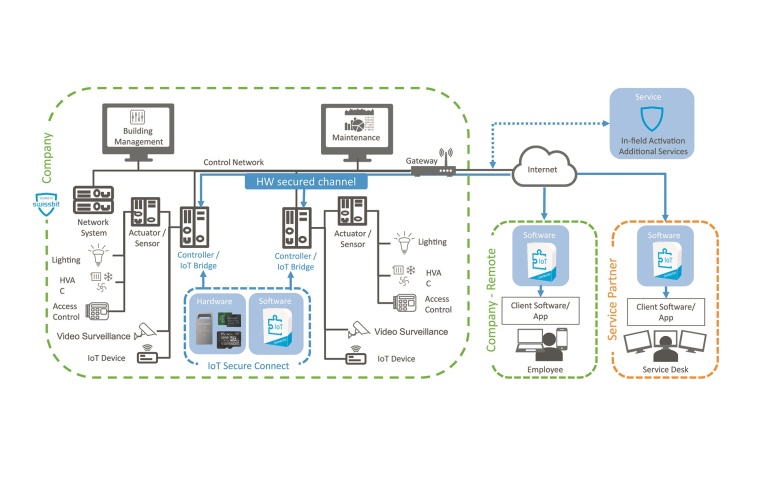

Die Sicherheitsinventur muss daher mit einer Überprüfung des gesamten IoT-Kommunikationswegs beginnen – von der Sensorik oder Aktorik in Produktionshallen und Gebäuden über die Internet-Verbindung bis zu den externen Endgeräten. Dabei zeigt sich oft, dass Verbindungen unverschlüsselt und Identifikationen angreifbar sind. Nicht selten basiert das Sicherheitskonzept sogar auf einer reinen Software-Lösung, die grundsätzlich genauso anfällig ist wie die Anwendungsprogramme selbst.

Die Root of Trust

Die gute Nachricht: Für die eben beschriebenen Probleme gibt es Lösungen, zum Beispiel das Sicherheitskonzept „IoT Secure Connect“ von Swissbit. Basis für eine umfassende Systemresilienz ist dabei immer eine Hardware-Komponente – die so genannte Root of Trust: Mit Sicherheitsspeichermedien werden die zu übermittelnden Daten unter anderem durch Verschlüsselung geschützt. Die Hardware ist unüberwindlich für digitale Angriffe und garantiert zudem die Integrität von Geräten, zum Beispiel durch Identitätsschutz. Für die Integrität der Daten sorgen nicht überschreibbare Datenträger (Write Once Read Many, WORM) oder die Nachverfolgung von Änderungs- oder Löschvorgängen (Audit Trail).

Die Sicherheits-Hardware wurde so konzipiert, dass sie sehr einfach nachzurüsten ist: Sie lässt sich an standardisierten Steckplätzen anschließen. Dabei kommen zum Beispiel SD- und MicroSD-Karten oder USB-Sticks in Industriequalität zum Einsatz. Mit ihnen können Hersteller von Gateways oder Controllern sehr schnell neue Lösungen anbieten, die modernsten Sicherheitsstandards genügen. Die Sicherheits-Hardware aus dem System „IoT Secure Connect“ zum Beispiel fügt sich sowohl im Formfaktor als auch bei Schnittstellen- und Netzwerkstandards nahtlos in bestehende Lösungen ein. Basierend auf langjähriger Erfahrung, wurde sie zudem so robust ausgelegt, dass sie den zu erwartenden Umwelteinflüssen vor Ort sicher standhält.

Software Development Kit

Die Software von „IoT Secure Connect“ verbindet Sicherheits-Hardware und Applikationsebene und sorgt für eine sichere Verbindung zu IoT-Systemen. Sie wird als SDK (Software Development Kit) bereitgestellt und bildet außerdem die Basis für eine zuverlässige asymmetrische Verschlüsselung der zwischen Steuergerät und externem Device zu übertragenden Daten. Das Remote-Device wird durch Apps oder Programme sicher identifiziert. Damit steht eine jederzeit manipulationssichere IoT-Infrastruktur bereit.

Service

Dritter im Bunde beim Sicherheitskonzept „IoT Secure Connect“ ist der Service. Hier gibt es für jeden Kunden ein maßgeschneidertes Paket. Eine der wichtigsten Tasks ist dabei eine „In-Field“-Aktivierung, also die Etablierung einer sicheren Verbindung zwischen den verschiedenen Steuereinheiten einer „Smart Factory“ und den Geräten externer Nutzer. Sie muss nur einmal durchgeführt werden, danach sind die IoT-Geräte über den nun abgesicherten Kanal eines Cloud Service Providers miteinander verbunden. Alternativ ist auch eine Konnektivität ganz ohne den Umweg über eine Cloud möglich. Je nach Bedarf kann der Kunde sein Servicepaket noch erweitern.

Keine Angst vor dem IoT

Das Internet der Dinge ist nicht mehr wegzudenken: Es macht Gebäude smarter, Fabriken rationeller, sorgt für mehr Komfort und Effizienz. Potenzielle oder tatsächlich bekannt gewordene Cyber-Attacken dürfen heute kein Grund mehr sein, das IoT infrage zu stellen. Längst gibt es Komplettlösungen, die, ausgehend von einer sicheren Hardware Root of Trust, Kommunikationsstrukturen aufbauen. Sie lassen Datenspionen, Erpressern und Saboteuren keine Chance. Es liegt an uns, sie konsequent einzusetzen.