Moderne Authentifizierung: Sicher anmelden ohne Passwort

Herkömmliche Passwörter sind Schwachstellen, da sie in der Regel leicht zu entschlüsseln sind. Elatec bietet als Alternative eine passwortlose Authentifizierung via RFID-Technologie. Die Methode ermöglicht eine sichere Einmalanmeldung ohne Passwort, indem eine Karte oder ein Smartphone zur Authentifizierung genutzt wird. Dadurch können Unternehmen ihre IT-Sicherheit verbessern und gleichzeitig eine benutzerfreundliche Arbeitsumgebung für ihre Mitarbeiter schaffen.

Passwörter sind seit langem die gängigste Methode zur Authentifizierung von Benutzern in digitalen Systemen. Jedoch stoßen sie in der heutigen vernetzten und zunehmend digitalen Welt an ihre Grenzen. Die Verwaltung von Passwörtern stellt nicht nur für IT-Abteilungen, sondern auch für die Nutzer selbst eine erhebliche Herausforderung dar. Herkömmliche Passwörter sind zudem äußerst anfällig für Missbrauch und Hacking-Versuche. Laut einer repräsentativen Umfrage von Ipsos im Auftrag des Tüv-Verbandes hat jedes zehnte deutsche Unternehmen im vergangenen Jahr einen IT-Sicherheitsvorfall registriert. Dabei handelte es sich sowohl um erfolgreiche Cyberangriffe als auch um andere sicherheitsrelevante Ereignisse wie Sabotageakte oder Hardware-Diebstahl.

Traditionelle bzw. herkömmliche Passwörter sind Schwachstellen, da sie in der Regel leicht zu entschlüsseln sind – häufig bestehend aus einfachen Wörtern, Geburtsdaten oder anderen persönlichen Informationen. Laut einer Analyse des Hasso-Plattner-Instituts sind die beliebtesten Passwörter in Deutschland immer noch Zahlenfolgen wie “123456” oder Wörter wie „passwort“. Diese Einfachheit macht sie zu einem bevorzugten Ziel für Cyberkriminelle, die immer raffiniertere Methoden entwickeln, um an sensible Daten zu gelangen. Diese Angriffe können schwerwiegende Folgen für betroffene Benutzer und Organisationen haben. Laut einer Umfrage des Tüv-Verbandes erlitten 42 Prozent der Unternehmen finanzielle Verluste, während 38 Prozent vorübergehend ihre Dienste für Mitarbeiter oder Kunden (29 Prozent) nicht anbieten konnten. In 13 Prozent der Fälle kam es zu Produktionsausfällen, und bei weiteren 13 Prozent wurden sensible Daten gestohlen.

Richtlinien und Gesetze für die IT-Sicherheit von Unternehmen

Die IT-Sicherheit von Unternehmen ist ein wichtiges Thema, das zunehmend auch gesetzlich verankert ist. Um ein hohes Sicherheitsniveau zu gewährleisten, müssen Unternehmen einige wichtige Richtlinien einhalten:

- NIS2-Richtlinie: Diese europäische Richtlinie zielt darauf ab, den Schutz der Kritischen Infrastruktur hinsichtlich möglicher IT-Vorfälle und Cyberangriffe zu stärken. Sie betrifft Unternehmen (einschließlich öffentlicher Einrichtungen) in verschiedenen Sektoren, wie Energie, Verkehr, Bankwesen, Gesundheit, Fertigung und viele andere, die mindestens 50 Mitarbeitende oder einen Jahresumsatz bzw. eine Jahresbilanzsumme von mindestens 10 Millionen Euro aufweisen. Ab dem 18. Oktober 2024 gelten dann Meldepflichten und Vorgaben für notwendige Sicherheitsmaßnahmen. Bei Nichteinhaltung drohen hohe Geldstrafen.

- IT-Sicherheitsgesetz: Dieses deutsche Gesetz soll die Sicherheit informationstechnischer Systeme verbessern. Es legt unter anderem fest, dass Betreiber Kritischer Infrastrukturen (KRITIS) geeignete organisatorische und technische Vorkehrungen treffen müssen, um IT-Sicherheitsvorfälle zu verhindern und zu bewältigen.

- BSI-Standard 200-1: Der BSI-Standard 200-1 definiert die Anforderungen an ein Informationssicherheitsmanagementsystem (ISMS) und zeigt, welche organisatorischen und technischen Maßnahmen Unternehmen ergreifen müssen, um ihre IT-Sicherheit zu schützen und zu verbessern.

Nachdem diese Richtlinien und Gesetze den formalen Rahmen bilden, bietet das Bundesamt für Sicherheit in der Informationstechnik (BSI) zusätzlich praktische Handlungsempfehlungen für Unternehmen an. Die „10 Tipps zur Cyber-Sicherheit vom BSI“ umfassen alltägliche Maßnahmen, die Unternehmen ergreifen können, um ihre IT-Sicherheit zu verbessern. Dazu gehören die regelmäßige Aktualisierung von Software und Betriebssystemen, die Verwendung von sicheren Passwörtern und die kontinuierliche Schulung der Mitarbeiter. Diese Tipps ergänzen die gesetzlichen Anforderungen und tragen zu einem umfassenden Sicherheitskonzept bei.

Moderne Authentifizierungslösungen als Alternative

Um die Herausforderungen herkömmlicher Passwörter zu bewältigen, bieten sich innovative Authentifizierungslösungen wie Single Sign-On (SSO) unter der Verwendung von Technologien, wie RFID, BLE und NFC an. Elatec, als weltweit führender Anbieter in diesem Bereich, ermöglicht mit dieser Methode eine sichere Einmalanmeldung ohne Passwort, indem eine Karte oder ein Smartphone zur Authentifizierung genutzt wird. Durch den Einsatz dieser Technologien können Unternehmen ihre IT-Sicherheit verbessern und gleichzeitig eine benutzerfreundliche Arbeitsumgebung für ihre Mitarbeiter schaffen.

Meist gelesen

Atlas und GIT SICHERHEIT suchen Tester – Maximum Protection im harten Arbeitsalltag

Lesertest: Atlas Max Series S3 – Sicherheitsschuhe für deinen Arbeitstag

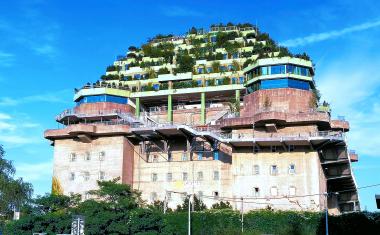

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Wirkungsvoller Perimeterschutz: Technologien, Anforderungen und Praxistipps

Effektiver Perimeterschutz kombiniert physische Barrieren mit intelligenter Sensorik und integriertem Datenmanagement

Euchner mit IO-Link-Safety-Lösungen auf der Hannover Messe: Die letzten 20 Meter im Fokus

Auf der Hannover Messe präsentiert Euchner in Halle 27, Stand F50, seine neuesten Entwicklungen in der Sicherheitstechnik.

Perimetersicherheit im Praxistest: Wie das urbane Testgelände von Wehrhan-TPS reale Angriffsszenarien sichtbar macht

NEUE SERIE: TEST-GELÄNDE IM TEST. Perimetersicherheit mit Radar und Video-Management auf dem urbanen Testgelände von Wehrhan-TPS