Technik für den physischen Schutz Kritischer Infrastrukturen Teil 2

Spionage, Sabotage, Datendiebstahl mehr als die Hälfte der Unternehmen in Deutschland waren 2015 und 2016 davon betroffen. Das ergab eine Studie des Digitalverbands Bitkom vergang...

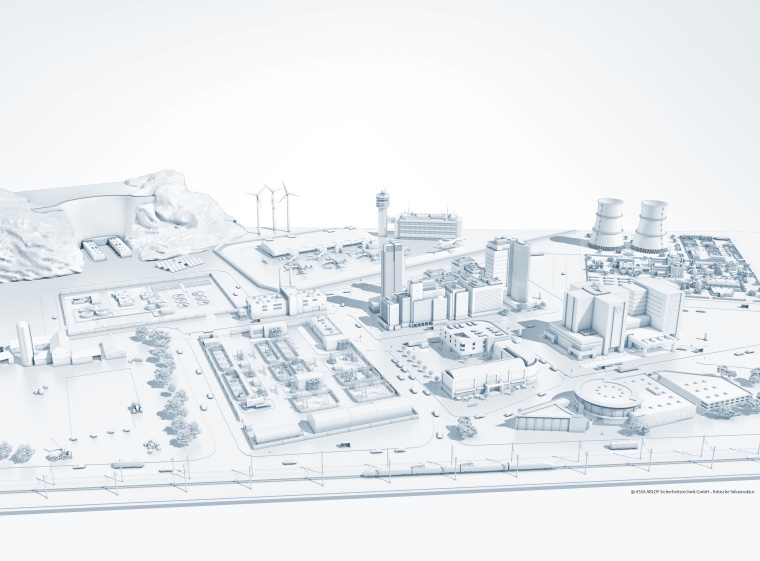

Spionage, Sabotage, Datendiebstahl – mehr als die Hälfte der Unternehmen in Deutschland waren 2015 und 2016 davon betroffen. Das ergab eine Studie des Digitalverbands Bitkom vergangenes Jahr. Rund 30 Prozent entfallen auf den Diebstahl von IT- oder Telekommunikationsgeräten. Vor allem Kritische Infrastrukturen sind davor zu bewahren. Die Herausforderung dabei: Eine Zutrittskontrolle schaffen, die ohne Abstriche bei der Sicherheit hohe Flexibilität erlaubt. Welche sicherheitstechnischen Möglichkeiten es dafür gibt, erklärt Arne Wriedt, Business Development Manager Versorger bei Assa Abloy Sicherheitstechnik, in diesem abschließenden Beitrag des in GIT SICHERHEIT 6/2018 begonnenen Zweiteilers.

Erst im Mai dieses Jahres hat Verfassungsschutzpräsident Hans Georg Maaßen vor hybriden Bedrohungen wie Cyberangriffen gewarnt. Es bestehe die Gefahr, dass ausländische Nachrichtendienste Malware in Kritischen Infrastrukturen implementieren, um sabotagevorbereitende Maßnahmen durchzuführen und demokratische Gesellschaften wie Deutschland zu destabilisieren. Vor allem dem digitalen Schutz Kritischer Infrastrukturen muss deshalb große Aufmerksamkeit gelten. Dazu zählen die Sektoren Energie, Informationstechnik und Telekommunikation, Gesundheit, Staat und Verwaltung, Ernährung, Transport und Verkehr, Finanz- und Versicherungswesen, Medien und Kultur sowie Wasser.

Bei all der Notwendigkeit des Cyberschutzes darf jedoch die physische Sicherheit von KRITIS nicht vergessen werden, denn nicht immer agieren die Angreifer via Internet von extern, wie die Bitkom-Studie zeigt. Bei der Auswertung unklar blieb, ob es die Diebe von Notebooks, Smartphones und Co auf die Geräte an sich oder auf die darauf gespeicherten Daten abgesehen hatten. Aber ganz gleich, ob die Informationen auf den entwendeten Geräten für weitere Sabotage genutzt werden, kann bereits der Verlust der Arbeitsmittel zu einer Störung des Betriebs mit weitreichenden Konsequenzen führen.

Heißt mehr Sicherheit weniger Flexibilität?

Doch während der Schutz vor digitalen Übergriffen seit 2016 über das IT-Sicherheitsgesetz geregelt ist, erfolgt der physische Schutz noch immer auf freiwilliger Basis. Als Orientierung dient das Basisschutzkonzept vom Bund. Darin werden unter dem Punkt Gebäudesicherung Fragen gestellt wie: Sind sensible Stellen im Gebäude elektronisch und mechanisch ausreichend gesichert? Wurden für diese Bereiche gesonderte Zutrittsbefugnisse ausgearbeitet? Und: Erfolgt die Freigabe für Berechtigte über elektronische Zutrittsberechtigungen?

Für ein großes Konzerngebäude mit unzähligen Türen und Fenstern bedeutet die Erfüllung der Sicherheitsempfehlungen intensive Planung. Jede einzelne Öffnung ist sicherheitstechnisch gesehen eine Schwachstelle. Trotzdem wollen Unternehmen für ihre Kunden transparent sein, die Mitarbeiter sollen barrierefrei arbeiten können. In Bezug auf die Abwehr von Gefahren stellt das eine Herausforderung dar. Um Transparenz, Komfort und Sicherheit zu verbinden sind deshalb die Hersteller von Sicherheitstechnik gefragt. Es müssen Systeme zum Einsatz kommen, die sicher, aber auch intelligent sind und Flexibilität erlauben.

Intelligente Schließsysteme

Die Lösung bieten mechatronische und rein elektronische Schließanlagen mit Zutrittskontrollen. Gegenüber rein mechanischen Systemen ermöglichen sie sowohl höhere Sicherheit als auch mehr Flexibilität. Schließberechtigungen lassen sich schnell ändern oder sperren und Ersatzschlüssel oder andere Identmittel können nach Bedarf codiert werden. Die Systeme sind zudem problemlos erweiterbar und können mit ergänzenden Funktionen nachgerüstet werden. Sie funktionieren zeitbasiert und es protokollieren sämtliche Schließereignisse.

Die Tür wird also quasi mit einem Gedächtnis versehen. Im Falle eines Einbruchs kann sie dadurch wichtige Hinweise auf den Täter liefern. Passende Produkte und Konzepte liefert Assa Abloy Sicherheitstechnik. Seit Jahren setzt der Hersteller Sicherheitslösungen für Kritische Infrastrukturen um. Das Sortiment umfasst Schließsysteme wie die schlüsselbasierte Cliq-Systemfamilie der Marke Ikon und die schlüssellose Zutrittskontrolle Scala der Marke Effeff.

Schlüsselbasierte Schließanlage

Zur Cliq-Familie zählen verschiedene Lösungen: +Cliq fürs einfache Nachrüsten mechanischer Schließanlagen, das mechatronische System Verso Cliq und das rein elektronische System eCliq. Das System erfüllt die Sicherheitsanforderungen an KRITIS und bietet trotzdem volle Flexibilität. Es funktioniert kabellos, die Stromversorgung liefert eine Standardbatterie im Schlüssel, die den Zylinder bei Kontakt mit Strom versorgt.

Die Schließanlage ist also unabhängig vom Energienetz funktionsfähig, was besonders für Kritische Infrastrukturen wichtig ist. Sollte es zum Stromausfall kommen, sind Türen trotzdem noch zu öffnen beziehungsweise zu schließen. Für die Verifizierung der Zutrittsberechtigung sorgen in Zylinder und Schlüssel integrierte Chips. Für jeden Schlüssel können darauf individuelle Zugangsberechtigungen gespeichert oder geändert werden – direkt mit einem Programmierschlüssel und über den Softwaremanager. Bei Schlüsselverlust ist die Schließberechtigung schnell löschbar, so dass die Gefahr von Missbrauch eingedämmt wird. Über einen Webmanager lassen sich die Schließanlagen zudem ortsunabhängig und sicher via Internet verwalten. Um das Abrufen von Zutrittsberechtigungen und Revalidierungen sogar von unterwegs aus zu ermöglichen, hat der Hersteller außerdem die App Cliq Connect entwickelt.

Das System eignet sich für weitläufige Anlagen von KRITIS-Betreibern wie zum Beispiel Energieanbieter, deren Stromverteilungskästen über große Gebiete verteilt stehen. Es ist skalierbar und es können Schließlösungen mit über 50.000 Zylindern realisiert werden. Zugleich funktioniert es dank einer großen Zylindervielfalt nach dem Baukastenprinzip: Neben Türen und Toren können auch Fenster, Briefkästen, Schränke und Vorhängeschlösser gesichert werden. Für explosionsgefährdete Bereiche wiederum bietet die Produktfamilie extra zertifizierte Zylinder und Schlüssel.

Schließanlage ohne Schlüssel

Während Cliq schlüsselbasiert betrieben wird, funktioniert die Zutrittskontrolle bei Scala ohne Schlüssel. Identmittel sind hier Ausweise, Schlüsselanhänger oder Armbänder. Scala ist, wie der Name schon impliziert, stufenlos skalierbar von der Ein-Tür-Stand-alone-Lösung Scala solo, bis zur Zutrittskontrolle für mehrere Türen in mittelgroßen Unternehmen, Scala web/web+.

Für große Unternehmen mit komplexen Anforderungen wie KRITIS wiederum eignet sich die Client-Server-Lösung Scala net. Sie erlaubt eine in ein Netzwerk integrierte Anlagenstruktur und bietet dabei den vollen Funktionsumfang einer Zutrittskontrolllösung, beispielsweise Zeitschaltung, Zonenüberwachung oder Aufzugssteuerung. Über Lizenzen sind die Funktionen zudem jederzeit erweiterbar. So wächst die Struktur mit dem Bedarf des Unternehmens und erfüllt auch spezielle Ansprüche.

Gebäudesicherung und freie Rettungswege: kein Widerspruch

Vor unbefugtem Zutritt zu schützen ist die eine Sache. Gleichzeitig müssen aber im Notfall die Rettungswege freigegeben werden können. Auch dafür hat Assa Abloy Möglichkeiten. Mit der Rettungswegtechnik der Marke Effeff ist der Schutz vor unbefugtem Zutritt und der Schutz der Gebäudenutzer vereinbar. Die Rettungswegsysteme gewährleisten einen sicheren Betrieb der Fluchtwegtüren, unabhängig davon, ob sie automatisch verriegelt oder berechtigt benutzt werden sollen.

Unter dem Begriff PEU – Professional End User – bietet Assa Abloy ein komplettes Sicherheitspaket, für jede Tür in jedem Gebäude – auch für Kritische Infrastrukturen. Dabei sind die Produkte für Zutrittskontrollen, Schließanlagen, Schlüsselmanagement und Rettungswegtechnik hinsichtlich aller gesetzlichen Anforderungen zertifiziert und geprüft. Als Hersteller mit internationaler Erfahrung berät der Hersteller außerdem sowohl bei der Neuplanung als auch bei der Umrüstung von bestehenden Objekten und erstellt individuelle Sicherheitskonzepte für KRITIS-Unternehmen.

Meist gelesen

IQSIGHT: Neue Marke für intelligente Videolösungen

GIT SICHERHEIT TITELTHEMA: Mit IQSIGHT beginnt eine neue Ära, die das Unternehmen selbst mit „Intelligence-First“ bezeichnet. Im Gespräch mit Jens Gaessner.

Wie mobile Videotürme Baustellen, Energie und Infrastrukturprojekte schützen – Marktanalyse zeigt dynamisches Wachstum und neue Wettbewerbsstrukturen

Mobile Videoüberwachung boomt: Warum Videotürme heute Baustellen, Energie- und Infrastrukturprojekte effektiv schützen

Museumsicherheit: Wie moderne Technologien und ganzheitliche Schutzkonzepte Kulturgüter vor neuen Bedrohungen schützen

Museen im Spannungsfeld: Sicherheit zwischen öffentlichem Auftrag, Raubfällen und neuen Bedrohungen

Infinergy Zwischensohle und Carbonschutzkappe: Elten stellt seine bisher leichteste Sicherheitsschuhserie vor

Sicherheitsschuhe von Elten mit Infinergy Zwischensohle reduzieren Belastung auf harten Böden

VIP-Interview: Daniel Fai, Leiter Informationssicherheit DACH bei Procter & Gamble

VIP in der Welt der Sicherheit: Daniel Fai, Leiter Informationssicherheit DACH bei Procter & Gamble