Wireless Safety: Massive Kooperation macht Echtzeit möglich

Der Begriff Wireless Safety hat in den letzten Jahren an Bedeutung gewonnen. Notstopp-Signale oder andere sicherheitsrelevante Informationen müssen dabei ohne Wenn und Aber zuverlä...

Der Begriff „Wireless Safety“ hat in den letzten Jahren an Bedeutung gewonnen. Notstopp-Signale oder andere sicherheitsrelevante Informationen müssen dabei ohne Wenn und Aber zuverlässig und in Echtzeit übertragen werden. Genau das ist allerdings das Problem beim Thema ‚Wireless Safety‘. Verbindungsabbrüche bei der Datenübertragung sind bei Safety-Anwedungen kritisch und erfordern ein sofortiges Absichern des Systems. Datenübertragung in Sicherheitssystemen erfolgt durch Nutzung von Sicherheitsprotokollen. Mit deren Hilfe werden alle Übertragungsfehler erkannt und führen nie zu einer gefährlichen Situation. Bei mehrfachen Fehlern schaltet sich das System aber selbst ab und das System oder die Anlage wird in Stillstand versetzt, es erfolgt also Produktionsverlust. Die Hauptherausforderung ist also, Übertragungsfehler zu verhindern und Daten zuverlässig zu übertragen. Eine neue Generation der Kabellos-Übertragungstechnik muss darum bezüglich Echtzeitfähigkeit und Zuverlässigkeit signifikante Verbesserungen mitsichbringen. Das EchoRing System ist eine solche neuartige Übertragungstechnik, die auf massiver Kooperation basiert.

Im Kontext des Zukunftskonzepts Industrie 4.0 wird sich die Vernetzung unter den verschiedenen Einheiten in der Produktion signifikant erhöhen [1]. Der Grad der Vernetzung von Produktionsmitteln, -gütern, Maschinen und Mitarbeitern wird so hoch sein, dass sich eine rein kabelbasierte Vernetzung von Safety Anwendungen nicht mehr darstellen lassen wird. Gleichzeitig werden die Ansprüche an die Zuverlässigkeit der genutzten Netzwerke in mindestens gleichem Umfang bestehen bleiben. Da heutige Standard-Kabellossysteme jedoch nicht in der Lage sind, Paketfehlerraten im Bereich von PFehler<10-6 in Echtzeit darzustellen, müssen auf Echtzeit und Zuverlässigkeit spezialisierte Systeme genutzt werden, die diesen Ansprüchen genügen. Das EchoRing System [2] von R3 Communications ist eines dieser hochzuverlässigen und gleichzeitig echtzeitfähigen Kabellossysteme.

Kabellos durch massive Kooperation

Der EchoRing-Ansatz basiert auf einem Token-Passing Verfahren, genauer auf einer logischen Token Ring Architektur [3]. Ähnlich wie z.B. in einem ProfiBus Netzwerk sorgt ein Kontrollpaket, ein sogenanntes Token, für einen geregelten Zugriff auf den Kanal und verhindert damit Kollisionen von Datenpaketen: nur der momentane Besitzer des Tokenpakets darf auf den Kanal zugreifen und muss es anschließend – ähnlich einem Staffelstab – weitergeben. Im Fall von EchoRing wird der Token nicht nur als Sendeerlaubnis, sondern auch als Austauschplattform für Kanalzustände genutzt. Da der Token jeden Knoten des Netzwerks durchläuft, ist es möglich in ihm die Kanalzustände aller möglichen Übertragungsstrecken des Systems zu transportieren. Jeder Knoten liest dazu die im Token enthaltenen Kanaldaten aus und schreibt seine aktuell gemessenen Daten vor dem Weiterversenden des Tokens hinein. Somit existiert nach einer Tokenzirkulation volle Kanalkenntnis innerhalb des gesamten Systems. Durch diese verteilte vollständige Kanalkenntnis ist jeder Teilnehmer in der Lage, einen für ihn am besten situierten Partner für anstehende Datenübertragungen zu wählen. Zusätzlich zur Sender- und Empfängeradresse enthält jedes Paket die Adresse dieses Partners.

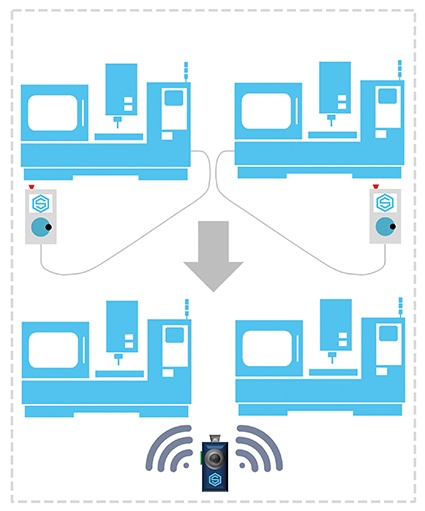

Während des Sendevorgangs versuchen nun Empfänger und Partner das Paket zu dekodieren. Der Partner wartet nach vollendeter Datenübertragung auf eine Empfangsbestätigung des addressierten Empfängers. Misslingt dem Empfänger jedoch die Dekodierung des Datenpakets und sendet er darum keine Bestätigung, wiederholt der Partner das soeben vom Sender erhaltene Nutzdatenpaket, während dieser still bleibt. Bild 1 zeigt die grundsätzliche Funktionalität eines EchoRings: aus der vollständigen Kanalkenntnis an jedem Knoten des Systems kann unter Berücksichtigung aller Teilnehmer der am besten geeigente Alternativpfad vom Sender zum Empfänger vor der Datenübertragung bestimmt werden – darum wird dieses Prinzip massive Kooperation genannt. Es ermöglicht wesentlich geringere Sytemausfallzeiten als alle derzeit existierenden Systeme und bietet dadurch eine perfekte Basis für echte Wireless Safety.

Anforderungen an Wireless Safety Handbediengeräte

EchoRing bringt damit auch genau die Eigenschaften mit sich, die für den Betrieb von sicheren Handbediengeräten notwendig sind und von Standard-Funklösungen bis jetzt nicht erfüllt werden:

- 1. EchoRing erfüllt Echtzeitanforderungen im Bereich weniger Millisekunden. Daten, die über den EchoRing übertragen werden, gelangen spätestens nach einer garantierten Signallaufzeit vom Sender zum Empfänger.

- 2. EchoRing erfüllt hohe Ansprüche an die Übertragungsqualität. Daten, die über den EchoRing übertragen werden, erreichen den Empfänger mit einer Fehlerrate < 10-6 Bitfehler/Telegramm. Anders ausgedrückt: Bei der Übertragung von hunderdtausend Telegrammen gibt es im Schnitt maximal ein Bit, das fehlerhaft ist.

Mobile Geräte werden weniger beim normalen Gebrauch der Maschine genutzt, sondern zumeist bei Sonderaufgaben, wie zum Beispiel dem Einrichten der Maschine, im Service oder im Störfall. Hierbei muss eine Fachkraft in einem eigentlich geschützten Arbeitsraum mit z.B. einem Roboter interagieren können. Die Fachkraft kann mit dem Bediengerät im sogenannten manuellen Betrieb durch Stellräder und Zustimmtaster die Achsen des Roboters ganz langsam fahren. Sollte dennoch eine Gefahr drohen, kann die Bewegung ganz einfach durch Betätigung eines Notaustasters wieder abgebrochen werden.

Wireless Safety Handbediengeräte können hier für eine Erhöhung der Flexibiltät sorgen. Außerdem kann ein Facharbeiter verschiedene Maschinen mit einem einzigen Handbediengerät steuern. Dadurch verringert sich die Zahl notwendiger Bediengeräte pro Maschinenpark signifikant.

Nutzung von Standardhardware

Kann denn als Handbediengerät nicht ein Tablet-Computer oder Smartphone verwendet werden? Damit lassen sich doch heute alle Bedienhandlungen abbilden, Start- und Stopptasten inklusive. Hinzu kommt, dass alle Fachkräfte diese Geräte sowieso bei sich tragen, sie bei Beschädigung leicht durch ein neues Gerät ersetzt werden können. Wir halten diese Idee für gut! Die modernen Displays sind brillant, die Leistungsfähigkeit mehr als ausreichend. Nur: Was ist mit der Sicherheit? Was ist mit der Zuverlässigkeit der Datenübertragung?

Notaustaster und Zustimmtaster sind Teile der Sicherheitsfunktion einer Maschine. Sie müssen typisch hohen Anforderungen der Sicherheit genügen, ebenso die Übertragung der Signale vom Taster in eine auswertende Sicherheitssteuerung. Elektrische/elektronische Teile von Sicherheitseinrichtungen werden heute nach den umfangreichen Vorgaben der Sicherheitsnormenreihe IEC61508 entwickelt und gefertigt. Erst nach umfangreichen Prüfungen von akkreditierten Laboren und Zulassungsstellen können diese Geräte in den Verkehr gebracht und als Teil von Sicherheitseinrichtungen verwendet werden. Tablets und Smartphones können diesen Ansprüchen nicht entsprechen.

Smart und sicher

Wir wollen beides: Komfort und Sicherheit. Wir geben dem Tablet-Computer ein zweites Gerät an die Seite: das Safety Wireless Handheld – entwickelt von Schleicher, basierend auf R3s EchoRing System. Beide tauschen keine Daten direkt miteinander aus, besitzen ihre eigene Batterieversorgung und können auch unabhängig voneinander betrieben werden.

Auf dem Tablet-Computer sind die auch heute schon üblichen User-Interface-Lösungen möglich. In einer App können Zustandswerte aus der Maschine angezeigt werden, Über Touch-Tastatur können Eingaben gemacht werden, durch Netzwerkanbindung sind nicht nur Steuerungsdaten der verbundenen Maschine abzurufen sondern ggf. auch Daten aus Netzwerken, Hilfestellungen auf Video, darüber hinaus natürlich alle Kommunikationsfunktionen, Messages, Nutzung der Kamerafunktion etc..

Klar davon getrennt sind die Sicherheitsfunktionen des Safety Wireless Handhelds. Das sichere Handgerät erfasst laufend den Zustand des Notaus- und des Zustimmtasters. Beide Signale werden im Gerät „sicherheitsgerichtet“ ausgewertet, d.h. Microcontroller erfassen die Signale der Taster. Die zyklisch abgefragten Daten werden mit Hilfe des Sicherheitsprotokolls „PROFIsafe“ zyklisch über den ein eignes EchoRing Funkysystem an die Maschinensteuerung gesendet. Diese Steuerung kann dann die geforderten sicherheitsgerichteten Funktionen ausführen (Motoren stoppen, langsam fahren etc.). Das Handbediengerät wird ein Sicherheitsgerät und als solches durch den TÜV zertifiziert. Es wird für die höchste in der Industrie übliche Sicherheitsstufe ausgelegt: SIL3 (Safety Integrity Level gemäß IEC61508) und PLe (Performance Level gemäß ISO13849).

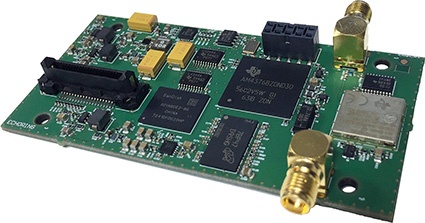

Das Wireless Handheld benötigt einen Gegenpart, also die Empfangsstation, die EchoRing-Telegramme empfängt und weiterleitet. Hierfür entsteht bei Schleicher ein Gatewaymodul, das EchoRing in ein Ethernet-basiertes PROFInet-Netzwerk überführt. Mehrere Wireless Handheld- und Gateway-Geräte erzeugen zusammen einen EchoRing. Das Gatewaymodul ist für den Betrieb in Fabrikgebäuden außerhalb des Schaltschranks ausgelegt (Schutzklasse IP64). Es hat zwei Industrial Ethernet-Anschlüsse (M12) und eine integrierte Switch-Funktion, so dass es besonders einfach zu installieren ist. Es integriert die Antenne, hat aber auch einen Anschluss für eine externe Antenne.

Ausblick

Schleicher wird erste Prototypen eines EchoRing-Radio-Boards im dritten Quartal bereitstellen und dann zusammen mit R3 Communication in Betrieb nehmen. Das Handbediengerät und das Gatewaymodul werden Ende 2018 ausgeliefert. Erste interessierte Kunden sind angesprochen und sollen frühzeitig in eine Pilotphase einbezogen werden. In Zusammenarbeit mit weiteren Unternehmen der Elektroindustrie ist geplant, Wireless Safety als Übertragungstechnologie in Drahtlosnetzwerken mit bewegten Einheiten einzusetzen. Bei Interesse an der Teilnahme an Pilotprojekten wenden Sie sich bitte an die Autoren.

Quellen:

[1] Kagermann, H. et al (Hrsg.) 2013: Umsetzungsempfehlungen für das Zukunftsprojekt Industrie 4.0: Abschlussbericht des Arbeitskreises Industrie 4.0, April 2013.

[2] Bohge, M.: Hochzuverlässige Drahtlose Kommunikation für Industrie 4.0 Anwendungen, Industrie 4.0 – Grundlagen und Anwendungen, Seiten 163-174, Beuth Verlag, 2015.

[3] Dombrowski, C. & Gross, J.: EchoRing: A Low-Latency, Reliable Token-Passing MAC Protocol for Wireless Industrial Networks; Proceedings of the 21th European Wireless Conference (EW 2015); Seiten 1-8, Mai 2015.

Der Schwarze Kanal:

In der funktionalen Sicherheit werden zertifizierte Kommunikationsprotokolle verwendet, mit deren Hilfe Fehler in der Datenübertragung mit sehr hoher Wahrscheinlichkeit aufgedeckt werden. Dabei wird nicht nur mit Hilfe von Prüfsummen geprüft, ob Daten während der Übertragung verfälscht werden. Der Empfänger prüft auch, ob die Daten vom korrekten Sender stammen, zur richtigen Zeit ankommen, ob Daten verloren gehen usw. Wenn die Kommunikationspartner die Protokolle und Fehleraufdeckung korrekt beherrschen, dann muss zwischen ihnen gar nicht genau festgelegt sein, auf welche Art und Weise die Daten übertragen werden. Lediglich das Ergebnis der Datenübertragung zählt: Unverfälschte Daten im korrekten Zeitraster. Alles dazwischen bezeichnet man als den „Black Channel“, über dessen weitergehende Eigenschaften wenig gesagt werden muss. Es ist also egal, ob das Übertragungsmedium in Kupfer, Glasfaser oder drahtlos ausgeführt ist, ob die Daten im Netzwerk oder Punkt-zu-Punkt unterwegs sind, ob Daten umgesetzt werden von einem Netz in ein anderes. Diese große Unbekannte wird in der Sicherheitstechnik gern als Prinzip des „Black Channel“ bezeichnet.

Business Partner

R3 Solutions GmbHKurfürstendamm 21

10719 Berlin

Deutschland

Meist gelesen

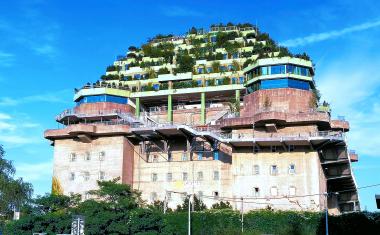

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Interview mit Klüh Security-Geschäftsführer Sven Horstmann über integrierte Alarmempfangsstelle (AES) und Notruf- und Serviceleitstelle (NSL)

Klüh Security: Zertifizierte AES/NSL setzt neue Maßstäbe für KRITIS-Schutz, Alarmmanagement und Informationssicherheit

Euchner mit IO-Link-Safety-Lösungen auf der Hannover Messe: Die letzten 20 Meter im Fokus

Auf der Hannover Messe präsentiert Euchner in Halle 27, Stand F50, seine neuesten Entwicklungen in der Sicherheitstechnik.

Wie digitale Fußvermessung und DGUV-konforme Einlagen Ausfallzeiten reduzieren – und Sicherheit im Betrieb stärken

Digitale Fußvermessung und Einlagenversorgung: Wie Unternehmen Ausfallzeiten senken und Mitarbeitende entlasten

Sicherheit im Ernstfall: Wie Unternehmen mit strategischem Personenschutz und Amokprävention Verantwortung übernehmen

Personenschutz & Amokprävention: Strategische Konzepte, Training & Verantwortung für Unternehmenssicherheit