Absicherung geschäftskritischer Infrastrukturen

Kentix ist Hersteller von Security-Produkten für Smart-Buildings. Das Unternehmen richtet sich an professionelle User mit einem Portfolio aus Produkten für Umgebungsmonitoring, On...

Kentix ist Hersteller von Security-Produkten für Smart-Buildings. Das Unternehmen richtet sich an professionelle User mit einem Portfolio aus Produkten für Umgebungsmonitoring, On...

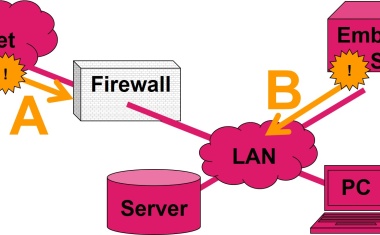

Die Zahl der über das Internet geführten Cyber-Attacken gegen Hard- und Software wächst täglich. Um an hochsensible Daten zu gelangen, konzentrieren sich Hacker in der jüngsten...

To authorities, data protection and IT security are a must. The district administration of Tuttlingen realized this early on and introduced Browser in the Box of Rohde Schwarz Cyb...

Das Internet mit Milliarden von Nutzern und unbegrenzter Rechenleistung ist das mächtigste Netzwerk aller Zeiten. Da ist es nicht verwunderlich, dass es auch kriminelle Aktivitäten...

70% aller Cyberangriffe wie Zero-Day-Exploits, Ransomware, Viren und Trojaner erfolgen heute über einen Browser bzw. die besuchte Webseite. Problematisch sind dabei vor allem akt...

Clouds und Webapplikationen bilden die Grundlage digitaler Geschäftsprozesse. Ihre Sicherheit und Verlässlichkeit ist deshalb unabdingbar und gehört zu den Schwerpunkten der diesjä...

Der Kauf analoger Videokameras ist heute eine echte Herausforderung. Praktisch jede Kamera auf dem Markt ist digital, sei es von traditionellen Anbietern oder von Newcomern, die no...

Digitalisierung und Vernetzung verändern auch die Videosicherheitstechnik grundlegend: Klassische analoge Videokameras mit direkt zugeordneten (dedizierten) Videoaufzeichnungsgerät...

Im Mai ist eine wichtige Übergangsfrist für Betreiber Kritischer Infrastrukturen abgelaufen. Sie betrifft die IT-Sicherheit und fordert die Umsetzung definierter Mindeststandards f...

Um Unternehmensrechner mit Mining-Malware zu infizieren, greifen Cyberkriminelle inzwischen zu ausgefeilten Methoden und Techniken, die bislang eher im Kontext zielgerichteter Angr...

Die Software versiondog ist ein speziell auf Automatisierungsgeräte abgestimmtes Versions- und Datenmanagementsystem zur zentralen Überwachung und Sicherung von Softwareversionen u...

Die europäische Datenschutzgrundverordnung (EU-DSGVO) tritt am 25. Mai 2018 in Kraft. Während der Stichtag immer näher rückt, müssen sich die Verantwortlichen durch eine Informatio...

Wer künftig am Wertschöpfungspotenzial von Smart-Industry-Lösungen partizipieren möchte, muss beim Thema Sicherheit umdenken. Denn mit zunehmender Komplexität des Lieferketten-Ökos...

Die Umstellung der Fernmeldeanschlüsse auf All-IP hat Vor- und Nachteile. Sie erleichtert die weltweite Vernetzung der Anwender und den damit verbundenenn Datenaustausch, birgt abe...

Am 25. Mai tritt sie in Kraft, die EU-Datenschutz-Grundverordnung, kurz EU-DSGVO genannt. Sie wird das Bundesdatenschutzgesetz grundlegend verändern. Genau das stellt Unternehmen v...

Der aktuelle Kentix Katalog bietet alles rund um Umgebungsmonitoring, Zutrittskontrolle, Power Monitoring, Videoüberwachung und Remote Management mit Kentix.Absicherung geschäftskr...

Unternehmen, die ihre IT-Systeme überwachen möchten, dafür aber keine eigenen IT-Experten haben, ist eine Monitoring-Software eine clevere Lösung. Diese überwacht weitgehend automa...

Der jüngste Angriff auf das Netz der Regierung hat den Fokus erneut auf die Verwundbarkeit im Cyberraum gelenkt. Und auf das Thema Cyber Security. Unser Gespräch mit dem Experten K...

GIT Cyber Security erscheint 2018 als gedruckte Ausgabe, als e-Paper und als speziell auf dieses Themazugeschnittene digitale Microsite mit den wichtigsten Informationen, Lösungen...

EVVA ist den Lesern von GIT SICHEHREIT als Hersteller mechanischer und elektronischer Zutrittskontrollsysteme bekannt. Im Folgenden werfen wir einen Blick auf die Sicherheit der ei...

Im Auftrag des Energieerzeugers Vattenfall installierte die Firma Allsat, ein Spezialist für GNSS-Positionierung, für die Errichtung des Offshore-Windparks Dan Tysk zwei parallella...

Die Nutzung von vertrauenswürdigen Identitätslösungen steigt auf breiter Front. Faktoren, die diese Entwicklung beflügeln, sind der zunehmende Einsatz von mobilen Geräten und neuen...

Der internationale Cyber Security und Threat Intelligence Anbieter Infotecs präsentiert seine Security-Lösungen auf der SPS IPC Drives, Europas führender Fachmesse zur elektrischen...

Die neue AeroMag-Technologie von Moxa ist ein anwenderfreundliches Werkzeug für die Einrichtung und einfache Nutzung von Wireless-Netzwerken.Während des Betriebs vor Ort scannt Aer...

Unternehmen, die ihre Produktion vernetzen, um effizienter zu fertigen, brauchen Daten in Echtzeit. Mit IT-Kapazitäten nahe der Fertigung werden Latenzzeiten gering gehalten und...

Die future thinking, Deutschlands RZ-Kongress, findet am 24. und 25.04.2018 zum neunten Mal statt. Für alle, die mit Rechenzentrum zu tun haben, ist diese Veranstaltung ein echter ...

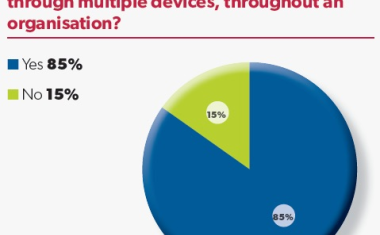

Für den von HID Global gesponserten Report Access control in the connected workplace: The benefits and barriers to enhancing convenience and compliance in connected buildings hat I...

Wachsende Datennetze von Produktionsanlagen sowie Energie- und Wasserwerken bieten Cyberkriminellen immer neue Schlupflöcher. Moderne Cyberattacken lassen sich mit Sicherheits-Upda...

Kaspersky Lab präsentiert die neue Version von Kaspersky Private-Security-Network. Die Lösung ermöglicht Organisationen, deren Datenschutz- und Compliance-Bestimmungen eingeschränk...

Physikalische Schlüssel und Dongles? Braucht man nicht mehr. Die Zutritts- und Zugriffskontrolle kann heute zunehmend über die Cloud-Lizenzierung erfolgen, um Eintritt zu gewähren ...

HID Global, weltweiter Anbieter von vertrauenswürdigen Identitätslösungen, präsentiert mit HID Approve eine neue App, die aus einem mobilen Gerät einen Authentifikator macht. Damit...

Eine aktuelle Studie von IFSEC Global zeigt, wie vertrauenswürdige Identitätslösungen das Backbone für Smart Buildings und Connected Workplaces bilden können. Die von HID Global gesponserte Studie zur Zutrittskontrolle in Connected Workplaces beleuchtet Smart-Building-Trends.

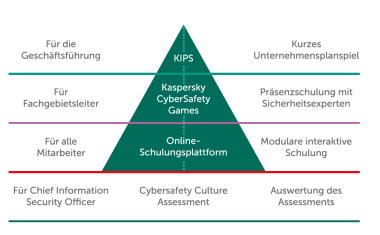

Wannacry, Petya und was kommt als nächstes? Weltweit haben Unternehmen mit Ransomware zu kämpfen. Um nicht selbst zum Opfer zu werden, sind spezielle Schutztechnologien sowie ein B...

Auvesy stellt allen Kunden die neue versiondog Version 5.0 im Downloadbereich zur Verfügung.Die wichtigsten Neuerungen sind: Tagging Vergabe eines gemeinsamen Releasenamens für Ve...

Die digitale Transformation eröffnet Unternehmen viele Chancen auch im Schienenverkehr: Durch die Digitalisierung der Leit- und Sicherungstechnik (LST) können die Betriebsabläufe ...