Interne Flughafensicherheit im Fokus

Dass hinter den Kulissen eines jeden Flughafens wichtige Sicherheitsprozesse zur Wahrung der kritischen Abläufe etabliert sind, ist keine Neuigkeit. Schließlich erfordert die konti...

Dass hinter den Kulissen eines jeden Flughafens wichtige Sicherheitsprozesse zur Wahrung der kritischen Abläufe etabliert sind, ist keine Neuigkeit. Schließlich erfordert die kontinuierliche Überwachung des öffentlichen Luftraums sowie der Infrastruktur eines Flughafens eine umfassende Planung und eine nachhaltige Sicherheitsstrategie - erst recht im Bereich Identity und Access Management. Umso erstaunlicher ist es, wie wenig die Fachverantwortlichen tatsächlich über bestehende Risiken wissen. Ein Beitrag von Stefan Schaffner, CEO von Vero Certus.

Den Betrieb eines Flughafens zu gewährleisten, ist schon ohne die Berücksichtigung detaillierter Sicherheitsvorgaben und Gesetze eine große Herausforderung. Und mit erst recht: Die enge Verquickung unterschiedlichster Abläufe und die komplexen logistischen Prozesse für Passagiere, Flugzeuge, Gepäck und Betriebsmittel machen das Betriebsmanagement täglich zu einem neuen Tanz auf dem Drahtseil. Um in diesem Umfeld das notwendige Sicherheitsniveau zu erreichen, ist nicht nur ein hohes Maß an Verständnis für die spezifischen Geschäftsprozesse und die Anforderungen der zahlreichen Betreibergesellschaften erforderlich. Auch - oder insbesondere - gilt es, die vielzähligen nachgelagerten Dienstleister in das Sicherheitsnetzwerk sinnvoll zu integrieren.

Zutrittsberechtigungen: Integration aller Prozessteilnehmer

Alle am Flugverkehr beteiligten Mitarbeiter in die Sicherheitsmaßnahmen einzubeziehen, mutiert schnell zu einem Hexenwerk und ist alles andere als einfach: Beispielsweise kann die Segmentierung der Gebäude in unterschiedliche Sicherheitszonen und die sensible Überwachung der Zonenübergänge den Bedürfnissen der Dienstleister entgegenstehen. Dennoch bedarf es für die Sicherheit aller (auch und insbesondere der Passagiere) klarer Zutrittsregelungen. Um zum richtigen Zeitpunkt den richtigen Zugang gewährleisten zu können, ist ein sauber aufgesetztes Antragswesen unter Nutzung moderner Workflowsysteme zwingend notwendig. Werfen wir einen Blick in die Praxis: Das Triebwerk einer Maschine muss dringend repariert werden. Jede Minute, die sich das Flugzeug nicht in der Luft befindet, bedeuten für die Fluggesellschaft hohe Kosten. Die notwendigen Instandsetzungsmaßnahmen sollten folglich schnell gehen. Aber: Die Maschine steht in einer hochsensiblen Sicherheitszone zu der der angeforderte technische Dienstleister keine gültige Zutrittsberechtigung besitzt.

Hier einfach beide „Augen zuzudrücken" und den Zutritt zu gewähren, wäre grob fahrlässig - auf der anderen Seite benötigt man eine schnelle und sichere Lösung für das Problem! Moderne Management-Systeme für die Physische Sicherheit erlauben binnen Minuten die Ausführung eines ordentlichen und revisionsfesten Antragsprozesses. Ein lokaler Sicherheitsmitarbeiter „am Ort des Geschehens", der Zutritt suchende Techniker oder die Sicherheitszentrale können jeweils per Web-Interface, Mobiltelefon App oder direkt über den Systemworkflow einen entsprechenden Antrag stellen. Die jeweilige Genehmigung des Sicherheitsmanagers ist dann ebenfalls nur einen Click im UI oder wenige Taps in der App entfernt. Das Management System provisioniert die notwendige Zutrittsberechtigung für die - hoffentlich vorhandene - Ausweiskarte im Zutrittskontrollsystem. Ist keine Karte vorhanden muss der Dienstleister zwar den Weg zurück zur Sicherheitszentrale antreten um diese in Empfang zu nehmen, die notwendigen Vorbereitungen wie eine ordentliche Registrierung des Mitarbeiters können jedoch parallel per App oder Web-Interface erfolgen. Möglicherweise notwendige Arbeitsbefähigungsnachweise werden so zwar nicht „herbeigezaubert" - im Notfall können diese durch die Zentrale des Dienstleisters online hochgeladen werden um die formalen Anforderungen zu erfüllen.

Stimmige Prozesse: Wer geht wann ein und aus?

Eine der wesentlichen Kernaufgaben eines Sicherheitsmanagers im Flughafenbereich ist es, sowohl die aktuellen Sicherheitsbestimmungen mit den betrieblichen Erfordernissen tagesaktuell abzugleichen als auch neu auftretende Lücken im Sicherheitsnetz - etwa durch permanent auftretende bauliche Maßnahmen - zu schließen. Insbesondere die hohe Anzahl an beauftragten Dienstleistern und die mit ihnen verbundenen Sicherheitsanfragen belasten das Zeitkontingent des Sicherheitsmanagement-Teams spürbar.

Gleiches gilt für Mitarbeiter die aufgrund sich verändernder Arbeitsplätze die Sicherheitszone wechseln müssen. Wer hier auf Papierformulare angewiesen ist, verliert schnell den Überblick.

Bereits im ersten Schritt, der Registrierung neuer Mitarbeiter oder Dienstleister für einen Zutrittsberechtigungsausweis unterscheiden sich die Prozesse maßgeblich: Mit einem antiquierten Antragsprozedere vergehen durchaus vier Wochen - vom Ausfüllen des Formblatts bis zur Aushändigung der Karte, weil beispielsweise die Papiere „verlegt" wurden und im Zweifelsfall der Prozess von vorne beginnt. Elektronische Antragsverfahren hingegen ermöglichen deutlich schnellere und sicherere Workflows: Bereits registrierte Dienstleister oder neue Kollegen können sich selbst registrieren, indem sie die bereits als benötigt bekannten Zutrittsprofile elektronisch beantragen und das Antrittsdatum festsetzen. Der zuständige Sicherheitsmanager kann dann den Antrag bestätigen und falls alle Daten samt geeignetem Digitalfoto vorhanden sind, direkt den Ausweis personalisieren lassen. Im vorangegangenen Beispiel steht der Ausweis dann schon zur Übergabe bereit, wenn der Techniker die Sicherheitszentrale oder Ausweisstelle betritt.

Mensch und Technik: Hand in Hand

Stimmige und medienbruchfreie Prozesse sind eine Grundvoraussetzung - reichen aber allein nicht aus, um Sicherheit und Effizienz in Einklang zu bringen. Eine Vielzahl an Parametern und Anliegen müssen arbeitsteilig in einem großen Team fehlerfrei erfasst und bearbeitet werden, ein Vorgang, der ohne eine ausgereifte technische Unterstützung nahezu unmöglich ist! Diverse TSA Vorschriften (SIDA, Sterile, CHRC, STA) schreiben eine gründliche Auseinandersetzung mit dem Thema „Sicheres Identity & Access Management" zwar nicht explizit vor - eine intensive Auseinandersetzung mit den Regularien ist jedoch implizite Voraussetzung für die Erfüllung vieler Teilanforderungen.

Um die Vergabe und das Lifecycle Management von Zutrittsberechtigungen in dem heterogenen Umfeld eines Flughafens sicher abdecken zu können, empfehlen die Experten von Vero Certus die Nutzung übergeordneter Physical Identity & Access Management (PIAM) Systeme wie etwa Quantum Secure Safe oder die Integration der ZuKo über Middleware Lösungen wie One Access von New Frontiers.

Um die Einhaltung der Vorgaben auch im Live-Betrieb stets im Blick zu halten, bietet sich zudem der zielgerichtete Einsatz von übergreifenden Sicherheitsmanagement Lösungen der Gattung Physical Security Information Management (PSIM) an, die eine zielgerichtete Video-Überwachung mit einem Incident Management im zentralen Sicherheitsleitstand vereinen. Das Security Operations Center oder das Lagezentrum profitieren von einer gemeinsamen Betrachtung solcher PSIM Lösungen, insbesondere wenn diese den Operatoren auch Handlungsanweisungen für auftretende Incidents direkt einblenden können. Die Lösung Riskshield von Vidsys hat sich hierbei an diversen internationalen Flughäfen aber auch in Häfen und dem öffentlichen Raum bewährt.

Für die Sicherheit am Flughafen ist zudem das intelligente Zusammenspiel aller internen Identity & Access Management-Systeme mit der Zutrittskontrolle und dem Ausweiswesen dienlich: Eine getrennte Betrachtung dieser Verfahren verzögert nur unnötig den Prozess und führt zu Medienbrüchen. Auch hier kann eine Lösung wie Quantum Secure helfen und mit einem sicheren physischen Identity Management die ganzheitliche, effiziente Identitätsverwaltung gewährleisten. Sowohl beim Onboarding, der Überprüfung („vetting") und dem Nachweis der Qualifikationen kann auf eine gemeinsame Datenbasis zugegriffen werden, die unter anderem auch die Besucher, externe Dienstleister und die eigenen Mitarbeiter umfasst. Auf diese Weise gewinnen die Flughafenbetreiber nicht nur in Sicherheitsfragen, sie profitieren innerhalb kürzester Zeit von einer spürbaren Kostenreduzierung durch die erfolgte Automatisierung und Konsolidierung unterschiedlicher Systeme.

Ein Anfang ist gemacht

Die Erfahrungen des Autors zeigen, dass viele Flughafenbetreibergesellschaften sich eingehend mit dem Thema „Zutrittsberechtigung" auseinandersetzen. Wer den ersten großen Meilenstein geschafft und seine Prozesse neu ausgerichtet hat, sollte sich möglichst zeitgleich passende Tools suchen. Nur wenn Mensch und Technik in einem sinnigen Zusammenspiel agieren, können Sicherheitslücken nachhaltig geschlossen und die Risiken für die Flughafen reduziert werden. Hinz und Kunz hätten übrigens dann auch keinen Zutritt mehr zu etwaigen Sicherheitszonen.

Business Partner

Vero Certus GmbHMarktstraße 47-49

64401 Groß-Bieberau

Deutschland

Meist gelesen

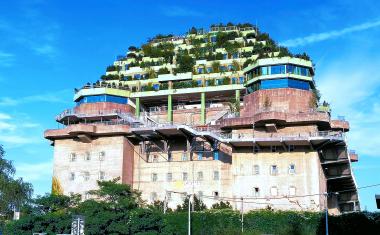

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Wirkungsvoller Perimeterschutz: Technologien, Anforderungen und Praxistipps

Effektiver Perimeterschutz kombiniert physische Barrieren mit intelligenter Sensorik und integriertem Datenmanagement

Euchner mit IO-Link-Safety-Lösungen auf der Hannover Messe: Die letzten 20 Meter im Fokus

Auf der Hannover Messe präsentiert Euchner in Halle 27, Stand F50, seine neuesten Entwicklungen in der Sicherheitstechnik.

Perimetersicherheit im Praxistest: Wie das urbane Testgelände von Wehrhan-TPS reale Angriffsszenarien sichtbar macht

NEUE SERIE: TEST-GELÄNDE IM TEST. Perimetersicherheit mit Radar und Video-Management auf dem urbanen Testgelände von Wehrhan-TPS

Drohnen statt Streckengänge: DB plant automatisierte Überwachung zur Abwehr von Manipulationen und Störungen

DB-Chef Hennies: Wie KI, Drohnen & Bodycams die Bahnsicherheit revolutionieren. Ein Blick auf die neue Strategie