Moderne Zutrittskontrolle mit Interflex

Bedrohungen für Unternehmen kommen oft durch das Werkstor. Hinzu kommen steigende Sicherheitsanforderungen. Die physische Zutrittskontrolle ist damit ein zentraler Baustein in jedem Sicherheitskonzept. Geht es um moderne Zutrittskontrolle, sind drei Aspekte bei der Wahl der passenden Lösung wichtig: ein flexibles System, aufeinander abgestimmte Software und Peripherie-Hardware – und in punkto Sicherheit der neueste „Stand der Technik“.

Flexibles Zutrittsmanagement

Moderne Zutrittskontrollsysteme vereinfachen die Aufgaben von Sicherheitsorganisationen. Sie prüfen, wer wann, wie und wo Zugang hat. Kernelement ist eine steuernde Software – wie beispielsweise die IF-6040 von Interflex. Über die System-Software werden Zutrittsberechtigungen vergeben, verwaltet und auch optimiert. Außerdem lassen sich Bewegungen an Zugangspunkten in Echtzeit verfolgen, so dass Sicherheitsverantwortliche bei Bedarf schnell reagieren können. Zudem werden alle vergebenen und geänderten Zutrittsberechtigungen nachvollziehbar protokolliert.

Berechtigungen lassen sich in der Anwendung aber auch mit wenigen Klicks wieder entziehen. Eine hohe Effizienz und Skalierbarkeit wird durch Workflows erreicht – und indem die Zutrittsrechte nicht der einzelnen Person, sondern Organisationseinheiten oder Merkmalen wie Personeneigenschaft oder Funktion zugewiesen werden. Zusätzliche Ausfallsicherheit zeigt sich, wenn beispielsweise im Fall eines Blackouts die Schließkomponenten weiterhin autark eine Zutrittsprüfung durchführen können. So verfügen die batteriebetriebenen, wirelessfähigen Produkte der Reihe Opendor air über ein dreistufiges Sicherheitskonzept. Dabei werden beispielsweise aus dem System IF-6040 Zutrittsberechtigungsdaten auf das Gateway, welches die Funkverbindung zu den Schließkomponenten hält, übertragen und gespeichert. Auf diese Weise bleiben die Daten auch bei unterbrochener Verbindung zur System-Software verfügbar und ermöglichen eine vollständige, zeitliche und örtliche Zutrittsprüfung.

Aufeinander abgestimmt

Mit dem System IF-6040 können Unternehmen auf die jeweiligen Sicherheitsanforderungen flexibel reagieren. Und wer auf eine Cloud-First-Strategie setzt, kann die Lösung auch als Saas-Lösung (Managed Services) in der Cloud steuern. Darüber hinaus ist die Software für neue, zusätzliche Anwendungsfälle flexibel erweiterbar. So gibt es zusätzliche, modulare Lösungen für Besucher- und Evakuierungsmanagement oder auch für das Überwachen der Bewegungsdaten über einen Sicherheitsleitstand.

Neben der Systemlösung IF-6040 stammt auch die Peripherie-Hardware – bestehend aus Zutrittsterminals, Controllern, Gateways und Schließkomponenten – aus dem Hause Interflex. Alle kombinierbaren Bausteine der Zutrittskontrolllösung sind deshalb optimal aufeinander abgestimmt. Durch die Kompatibilität über Gerätegenerationen hinweg, lässt sich auf diese Weise Investitionsschutz herstellen.

Sicherheit an erster Stelle

Einer der wichtigsten Aspekte einer modernen Zutrittskontrolllösung ist, dass zwischen steuernder Software, den Zutrittsterminals und den Schließkomponenten die komplette, zertifikatsbasierte Kommunikation authentifiziert und verschlüsselt erfolgt – und beispielsweise mit TLS 1.3 dem aktuellen Stand der Technik entspricht. So identifizieren sich Personen an den Zugängen anhand von physischen Ausweismedien auf Basis der Technologien LEGIC advant oder MIFARE DESFire EV3 – oder per Key App mittels mobilen Ausweises auf dem Smartphone. Bei der Entwicklung von Soft- und Hardwarelösungen orientiert sich Interflex dabei kontinuierlich an den aktuellen Empfehlungen des BSI, sowie an den Design-Grundsätzen „Security by Default“ und „Security by Design“.

Business Partner

Interflex Datensysteme GmbH / AllegionEpplestraße 225 (Haus 3)

70567 Stuttgart

Deutschland

Meist gelesen

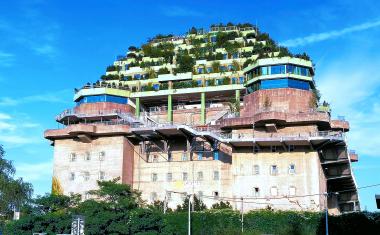

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Wirkungsvoller Perimeterschutz: Technologien, Anforderungen und Praxistipps

Effektiver Perimeterschutz kombiniert physische Barrieren mit intelligenter Sensorik und integriertem Datenmanagement

Euchner mit IO-Link-Safety-Lösungen auf der Hannover Messe: Die letzten 20 Meter im Fokus

Auf der Hannover Messe präsentiert Euchner in Halle 27, Stand F50, seine neuesten Entwicklungen in der Sicherheitstechnik.

Perimetersicherheit im Praxistest: Wie das urbane Testgelände von Wehrhan-TPS reale Angriffsszenarien sichtbar macht

NEUE SERIE: TEST-GELÄNDE IM TEST. Perimetersicherheit mit Radar und Video-Management auf dem urbanen Testgelände von Wehrhan-TPS

Interview mit Klüh Security-Geschäftsführer Sven Horstmann über integrierte Alarmempfangsstelle (AES) und Notruf- und Serviceleitstelle (NSL)

Klüh Security: Zertifizierte AES/NSL setzt neue Maßstäbe für KRITIS-Schutz, Alarmmanagement und Informationssicherheit