Von Ausweis- bis Zutrittskontrollmanagement: Ein ganzheitlicher Ansatz

Sowohl die Zutrittskontrolle und die Schließtechnik als auch das Ausweis-, Identitäts- und Berechtigungsmanagement, erfordern einen ganzheitlichen Ansatz, der zusätzlich in Einklang mit normativen und gesetzlichen Anforderungen gebracht werden muss. Ein Beitrag von Volker Kraiss, Geschäftsführer Kraiss Wilke & Kollegen aus Wiesbaden.

Die Komplexität heutiger Unternehmensstrukturen, aber auch die Vielzahl normativer Anforderungen an die Sicherheit erfordern ein nachhaltig wirksames und den unterschiedlichen Schutzbedarfen angepasstes Zutritts- und Schließmanagement. Zu beachten sind, um nur einen wichtigen Teil zu nennen, Gesetze wie das Bundesdatenschutzgesetz (BDSG), das Gesetz zum Schutz von Geschäftsgeheimnissen (GeschGehG) oder auch Verordnungen etwa zum Schutz Kritischer Infrastrukturen nach dem BSI-Gesetz (BSI-Kritisverordnung). Dazu kommen Anforderungen der ISO 31000:2018 zum Risikomanagement oder der internationalen Norm ISO/IEC 27001 zur Einrichtung eines Informationssicherheitsmanagementsystems (ISMS).

Gleichzeitig fordern Multifunktionalität, Nutzung mobiler Endgeräte und der verstärkte Einsatz hybrider Zutritts- und Schließsysteme, nicht nur schutzwertorientierte Maßnahmen an den Zutrittspunkten. Verlangt wird auch ein hochskalierbares Ausweis-, Identitäts- und Berechtigungsmanagement. Eine derartig übergeordnete Managementebene muss sich – losgelöst von den interaktiven physischen und logischen Subsystemen wie z.B. Zutrittskontrolle, Zeiterfassung, Verpflegungsabrechnung, Park Management, Cash Management oder sonstigen Systemen – hocheffektiv in die unternehmensspezifischen Prozesse einfügen und als systemübergreifende, neutrale, revisions- und rechtssichere Managementebene wirken.

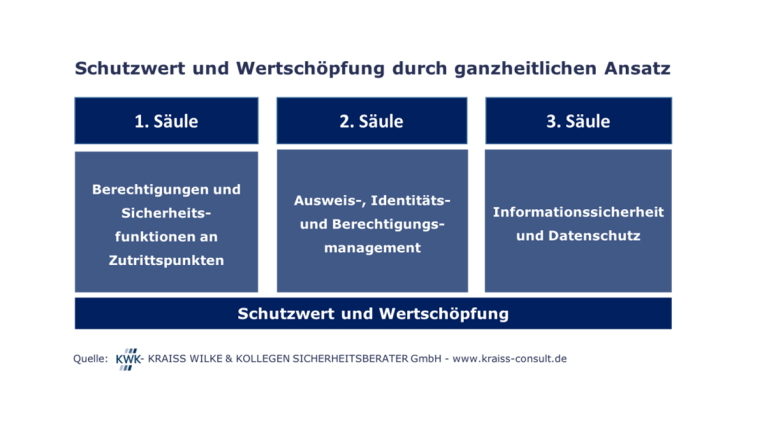

Schutzwert durch drei Wertschöpfungssäulen

Die Welt der Zutrittskontrolle und der elektronischen Schließsysteme ist derzeit geprägt vom Wettkampf zwischen den klassischen Online-Zutrittskontrollsystemen und den Offline-Schließsystemen. In der Wahl der Pro- und Contra-Argumente ist man nicht gerade zimperlich und wer als Anwender nicht über profundes Fachwissen verfügt, kann nur allzu oft unumkehrbare Fehlentscheidungen treffen, die sich nicht nur auf die Funktionalitäten und operativen Schutzziele an den Zutrittspunkten, sondern auch auf das systemübergreifende Ausweis- und Berechtigungsmanagement fatal auswirken können.

Der Schutzwert eines Zutritts- und Schließmanagements wird im Wesentlichen von drei Wertschöpfungssäulen gebildet:

- Die Berechtigungen und Sicherheitsfunktionen an den Zutritts-/Zufahrtspunkten

- Das revisionssichere und BSI-konforme Ausweis- und Berechtigungsmanagement

- Die Informationssicherheit und der Datenschutz

Schutzbedarf bestimmt Sicherheitsfunktionen

Wer glaubt, eine wirksame Zutrittskontrolle mit einem elektronischen Knauf-Zylinder ohne Türzustandsüberwachung oder mit Vergabe eines Zutrittsrechtes ohne belastbaren Genehmigungsprozess zu generieren, generiert keine „Sicherheit“. Wer aus Bequemlichkeit oder völlig übertriebenem Komfortdenken Besuchern und Mitarbeitern von Fremdfirmen oder Post- und Paketdiensten quasi freien Zutritt ermöglicht und an dieser Stelle jegliches Sicherheitsdenken über Bord wirft, reduziert den Schutzwert von Sicherheitsmaßnahmen auf ein nichtverantwortbares Minimum.

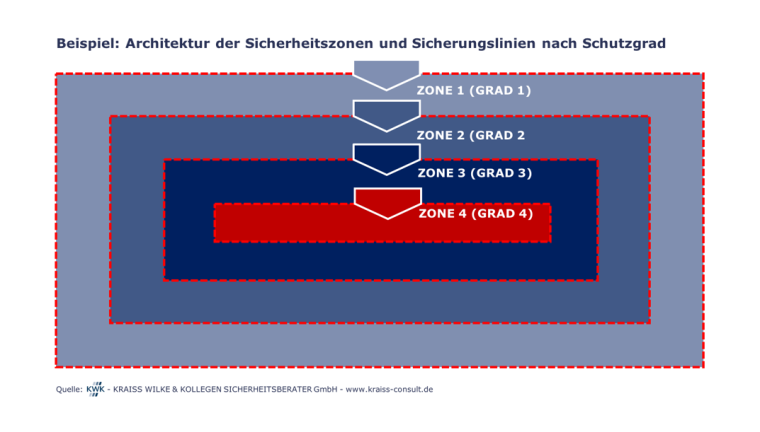

Wer glaubt, eine wirksame Sicherheitsarchitektur aufbauen zu können, ohne ein gut durchdachtes Schutzzonenmodell zu erarbeiten, der irrt nicht nur, sondern missachtet eindeutige Anforderungen aus diversen Verordnungen, Richtlinien und Normen. Wer ohne Bestimmung der operativen Schutzziele und sich daraus ergebender Sicherheitsfunktionen, technische Maßnahmen bestimmt, handelt nicht schutzwertorientiert.

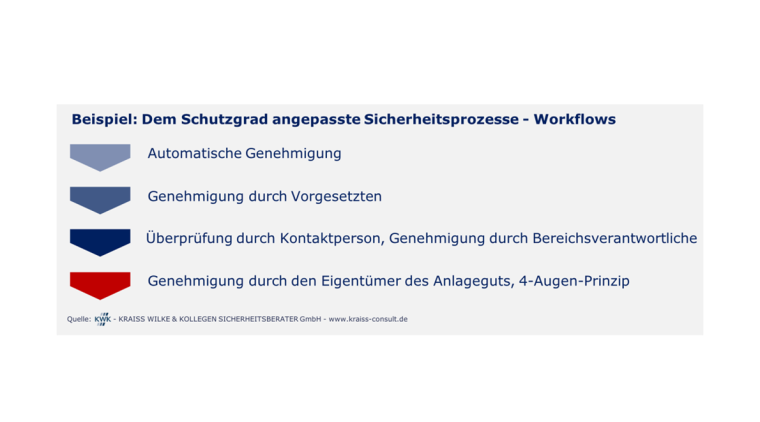

Der Handlungsstrang zur Bestimmung der Sicherheitsmaßnahmen ist einfach und wird von nachfolgendem Ablauf bestimmt:

- Schutzbedarf, Schutzgrad und Schutzzonen bestimmen

- Entsprechend des Schutzgrades die operativen Schutzziele nach dem Kernprozess „Prävention-Detektion-Reaktion“ bestimmen

- Entsprechend der operativen Schutzziele die Sicherheitsfunktionen bestimmen

- Auf der Grundlage der erforderlichen Sicherheitsfunktionen die baulichen und technischen Maßnahmen bestimmen

Gleiche Begriffssprache vermeidet Missverständnisse

Im gesamten Ablauf ist die Verwendung eindeutiger Begriffe von größter Bedeutung. Nur so können erforderliche Anforderungen und Leistungsmerkmale unmissverständlich beschrieben werden. Die Zutrittskontroll-Norm DIN EN 60833 – Teil 11-1. „Begriffe und Leistungsmerkmale“ bietet dafür eine gute Grundlage. Wer die Norm als verbindlich heranzieht, hat eine rechtskonforme Grundlage geschaffen und kann Aussagen von Herstellern und Nachunternehmern wie „Da haben wir uns wohl missverstanden“ hervorragend begegnen. Man ist daher gut beraten, im gesamten Entscheidungsprozess normierte Begriffe und Begriffsmodelle zu verwenden und vertraglich auf die Verbindlichkeit von Normen hinzuweisen.

Der richtige Weg führt zum Ziel

Der Mensch ist das schwächste Glied in der Prozesskette. Konfuzius soll einmal gesagt haben „Der Mensch stolpert nicht über Berge, sondern über Maulwurfshügel“. Immer wieder hat es sich als fatal erwiesen in Technik zu denken, wenn es um das Ziel geht. Die Gefahr, sich unbewusst oder bewusst beeinflussen zu lassen und die eigentlichen Anforderungen wie Schutzziele und Sicherheitsfunktionen aus den Augen zu verlieren ist zu groß. Generell ist eine professionelle Herangehensweise zu empfehlen – sie macht das Projekt erfolgreich.

Autor: Dr. Volker Kraiss

Business Partner

Kraiss Wilke & Kollegen Sicherheitsberater GmbHWilhelminenstr. 1a

65193 Wiesbaden

Deutschland

Meist gelesen

Museumsicherheit: Wie moderne Technologien und ganzheitliche Schutzkonzepte Kulturgüter vor neuen Bedrohungen schützen

Museen im Spannungsfeld: Sicherheit zwischen öffentlichem Auftrag, Raubfällen und neuen Bedrohungen

Wie mobile Videotürme Baustellen, Energie und Infrastrukturprojekte schützen – Marktanalyse zeigt dynamisches Wachstum und neue Wettbewerbsstrukturen

Mobile Videoüberwachung boomt: Warum Videotürme heute Baustellen, Energie- und Infrastrukturprojekte effektiv schützen

Effiziente Steigtechnik und Prüfservices für sichere Zugänge, rutschhemmende Arbeitsplätze und normgerechte Prüfprozesse

Effiziente Steigtechnik und Prüfservices für sichere Zugänge, rutschhemmende Arbeitsplätze und normgerechte Prüfprozesse

Wie digitale Fußvermessung und DGUV-konforme Einlagen Ausfallzeiten reduzieren – und Sicherheit im Betrieb stärken

Digitale Fußvermessung und Einlagenversorgung: Wie Unternehmen Ausfallzeiten senken und Mitarbeitende entlasten

IQSIGHT: Neue Marke für intelligente Videolösungen

GIT SICHERHEIT TITELTHEMA: Mit IQSIGHT beginnt eine neue Ära, die das Unternehmen selbst mit „Intelligence-First“ bezeichnet. Im Gespräch mit Jens Gaessner.