Gesichtswahrend - Gesichtserkennung durch KI ohne Speicherung personenbezogener Daten

Gesichtserkennungssysteme entwickeln sich rasant weiter – mit Fokus auf Datenschutz, Effizienz und KI-gestützte Analyse. Moderne Lösungen ermöglichen eine sichere Identifikation ohne Speicherung sensibler Daten und bieten vielfältige Einsatzmöglichkeiten in Echtzeit- und Post-Event-Szenarien.

Videoüberwachung ist längst mehr als reine Aufzeichnung – sie wird zum intelligenten Werkzeug für Sicherheit und Organisation. Besonders mittelständische Unternehmen profitieren heute von KI-gestützter Gesichtserkennung. Unbefugte im Lager? Zutritt zum Serverraum? Moderne Gesichtserkennung ist ein hilfreiches Werkzeug – und lässt sich mit den Ansprüchen des Datenschutzes vereinbaren.

Durch die automatisierte Analyse biometrischer Merkmale lassen sich Personen schnell und zuverlässig identifizieren – ohne dass das Sicherheitspersonal jede Aufnahme überwachen muss. Dies entlastet die Unternehmen und steigert die Effizienz der gesamten Sicherheitsinfrastruktur. Die Systeme werden immer leistungsfähiger.

Dies steht auch hinter einer Kooperation von Milestone Systems mit dem Chiphersteller Nvidia. Mit ihrem Projekt Hafnia entwickeln sie eine KI-optimierte Datenbank für das Training von visuellen Sprachmodellen. Gleichzeitig setzt Milestone Systems auf Datenschutzlösungen des Berliner Start-ups Brighter AI, die personenbezogene Informationen automatisch anonymisieren. Schließlich sammeln Videoüberwachungssysteme sensible Daten und sind durch ihre Vernetzung besonders angreifbar.

Die Sicherheitsbranche, so fasst es Barry Norton, Experte für Produktinnovation bei Milestone Systems, zusammen, entwickelt Wege, um effektive Überwachung mit Datenschutz zu vereinen. „Moderne Gesichtserkennungslösungen konzentrieren sich auf statistische Analysen und Mustererkennung, ohne personenbezogene Daten zu speichern, und bieten so Sicherheitsvorteile, die trotzdem leistungsstark sind“. Auch in der Frage des Datenschutzes sei der Fortschritt rasant. Mithilfe von KI könnten Aufnahmen so verändert werden, dass Personen unkenntlich seien – wobei die Daten gleichzeitig für maschinelles Lernen oder Videoanalysen weiterhin nutzbar seien.

Weiterlesen mit Login

Noch nicht registriert?

Geschützter Bereich: Registrieren Sie sich jetzt kostenfrei und erhalten Sie vollen Zugriff auf alle exklusiven Inhalte von GIT SICHERHEIT. Mit unserem Newsletter senden wir Ihnen regelmäßig Top-Meldungen aus der Sicherheitsbranche sowie die aktuelle E-Ausgabe.

RegistrierenBusiness Partner

Milestone Systems Germany GmbHNeuer Zollhof 3

40221 Düsseldorf

Deutschland

Meist gelesen

BASF eröffnet 2028 innovatives Gefahrenabwehrzentrum in Ludwigshafen: KI-Technologie für maximale Sicherheit am Standort

BASF stärkt Sicherheit: Neues Gefahrenabwehrzentrum in Ludwigshafen mit KI & Leitstelle ab 2028

Drohnen statt Streckengänge: DB plant automatisierte Überwachung zur Abwehr von Manipulationen und Störungen

DB-Chef Hennies: Wie KI, Drohnen & Bodycams die Bahnsicherheit revolutionieren. Ein Blick auf die neue Strategie

VIP-Interview: Linda Voigtländer, Leitung Gefahrenabwehr Prävention, Infraserv Höchst

VIP in der Welt der Sicherheit: Linda Voigtländer, Leitung Gefahrenabwehr Prävention, Infraserv Höchst

Wie digitale Fußvermessung und DGUV-konforme Einlagen Ausfallzeiten reduzieren – und Sicherheit im Betrieb stärken

Digitale Fußvermessung und Einlagenversorgung: Wie Unternehmen Ausfallzeiten senken und Mitarbeitende entlasten

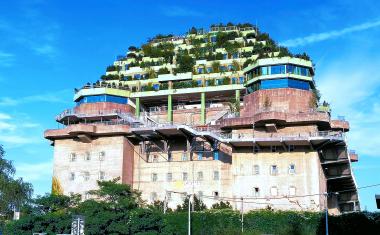

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten