IT Security-Lösungen: Expertenforum der VDI/VDE-GMA 2008

IT Security-Lösungen: Expertenforum der VDI/VDE-GMA 2008. In der industriellen Automatisierung wurde dem Thema Informationssicherheit (IT-Security) bislang nur wenig Beachtung gesc...

IT Security-Lösungen: Expertenforum der VDI/VDE-GMA 2008. In der industriellen Automatisierung wurde dem Thema Informationssicherheit (IT-Security) bislang nur wenig Beachtung geschenkt. Und in vielen Unternehmen wird das Thema IT-Security nicht angemessen berücksichtigt. Die möglichen Folgen sind Schäden, die sich durch Produktionsausfälle oder Haftungsansprüche ergeben. Industrielle Anwender verlassen sich oft darauf, dass sie fertige Lösungen geliefert bekommen oder Lösungen der Office-IT übertragen werden können und sie sich um Aspekte der IT-Security keine Gedanken mehr machen müssen. Aber kennen die Hersteller alle Anforderungen und das organisatorische Umfeld beim Anwender? Und wissen die Anwender, welche Security- Eigenschaften die Produkte und Lösungen besitzen und unter welchen Rahmenbedingungen diese zum E insatz kommen sollen? Mit diesen Fragestellungen sind Anwender wie Hersteller zunehmend konfrontiert.

Mit der zunehmenden Vernetzung industrieller Produktionsanlagen auf der Basis von Ethernet bis in die Feldebene hinein ergeben sich neue technische Möglichkeiten. Gleichzeitig steigt aber auch das Bedrohungspotential für die Automatisierungssysteme und Produktionsanlagen – und es ergeben sich teilweise unerwartete Bedrohungen. Das lässt die Bedeutung von IT-Security-Aspekten sprunghaft ansteigen.

Bislang war das Bedrohungspotential eher gering, da häufig Hersteller- und technologiespezifische Kommunikationsprotokolle eingesetzt und damit eng begrenzte „Kommunikationsinseln“ mit ihren klaren Systemgrenzen gebildet wurden. Durch die einheitliche Kommunikationsinfrastruktur wachsen diese Inseln jetzt zu Landschaften zusammen.

Störungen und Bedrohungen sind somit nicht mehr auf lokale Bereiche begrenzt und Industrieanlagen sind damit neuen Risiken ausgesetzt. Hierzu zählen natürlich alle Varianten der aus der Office-Welt bekannten Sicherheitsrisiken.

Weitaus wichtiger erscheint aber der Aspekt, dass Automatisierungsfunktionen, die bislang nur in eng abgegrenzten Bereichen genutzt werden konnten (und hierfür auch ausgelegt wurden), nun auch über Netzwerkgrenzen hinweg zur Verfügung stehen – mit allen Vor- und Nachteilen! Schnell wird die Forderung nach ‚sicheren’ Automatisierungskomponenten laut und Herstellerkonzepte wie ‚designed for security’ unterstützen diese Erwartungshaltung beim Kunden.

Sicherlich sind die in den letzten Jahren eingesetzten Methoden und Testverfahren für die Prüfung der Security-Eigenschaften von Geräten und Systemen auch verfeinert worden – eine Absicherung kann aber letztlich nie am einzelnen Gerät erfolgen. Denn Produkte und Technologien sind weder das alleinige Problem noch die alleinige Lösung.

Es sind Lösungen gefragt, die sich am jeweiligen Anwendungsfall orientieren und in eine unternehmensspezifische Gesamtlösung integrieren. Ein systematischer, auf das tatsächliche Gefährdungspotenzial abgestimmter Ansatz ist daher erforderlich, der Personen, Prozesse und Produkte gleichermaßen berücksichtigt und damit zu einer Lösung führt, die aus organisatorischen und technischen Maßnahmen besteht.

Der VDI/VDE GMA-Fachausschuss „Security“ hat sich dieses wichtigen Themas angenommen und einen derartigen prozessorientierten Ansatz für die Entwicklung von Security-Maßnahmen erarbeitet, der alle wesentlichen Aspekte der eingesetzten Geräte, Systeme und Anwendungen berücksichtigt.

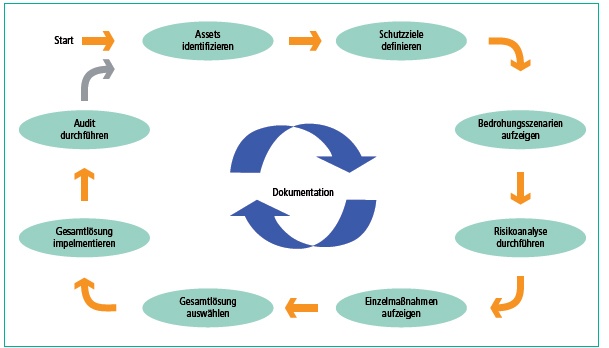

Das Arbeitsergebnis des Fachausschusses wurde am 1. August 2007 in Form der Richtlinie VDI 2182/ Blatt 1 ‚Informationssicherheit in der industriellen Automatisierung’ veröffentlicht. Dabei werden die Sichtweisen von Herstellern, Systemintegratoren und Maschinenherstellern sowie Anwendern gleichermaßen berücksichtigt. Das entwickelte Vorgehensmodell basiert auf einem prozessorientierten und zyklischen Ansatz (Abb. 1).

Der beschriebene Prozess unterstützt den Anwender des Vorgehensmodells bei der Bestimmung und Validierung einer angemessenen und wirtschaftlichen Sicherheitslösung für einen konkreten Betrachtungsgegenstand. Die Methodik kann sowohl auf bereits existierende als auch auf in der Entwicklung befindliche Betrachtungsgegenstände angewendet werden. Das Vorgehensmodell setzt auf einer Strukturanalyse auf, die den zu schützenden Betrachtungsgegenstand definiert und dessen konkrete Einsatzumgebung spezifiziert. Auf dieser Grundlage wird ein mehrstufiger Prozess durchlaufen, der mit der Auswahl der zu schützenden Assets beginnt, die Analyse der Bedrohungen und die Bewertung der Risiken beinhaltet und schließlich zur Auswahl von Maßnahmen und der Implementierung von Lösungen führt. Der konsequente Einsatz des Vorgehensmodells führt zu definierten, angemessenen Sicherheitsmaßnahmen und zur Dokumentation der Produkt- und Lösungsmerkmale.

Die Gründung des GMA-Fachausschusses Security geht auf eine gemeinsame Initiative von ZVEI, VDI/VDE, PNO, VDMA und NAMUR zurück. Die wichtigen Erkenntnisse aus der Arbeit des Gremiums sowie Praxisbeispiele werden im Rahmen eines Expertenforums am 16. September 2008 in Frankfurt vorgestellt.

Erfahrungen der industriellen Anwender sowie der Geräte-, Systemhersteller und Integratoren werden hierbei präsentiert. Das Expertenforum richtet sich insbesondere an Betreiber von automatisierten Prozess- und Fertigungsanlagen. Auch Hersteller von Geräten und Systemen der Automatisierungstechnik, Planer und Entwickler von automatisierten Anlagen sowie Systemintegratoren sind angesprochen.

Weitere Infos zum Expertenforum: www.vdi.de/security.

Kontakt:

Prof. Dr.-Ing. Frithjof Klasen Institut für Automation & Industrial IT Fachhochschule Köln – Campus Gummersbach

Tel.: 02261/8196-6223

frithjof.klasen@fh-koeln.de

www.klasen.de