Wenn IT und OT sich treffen

Egal ob Hersteller oder Betreiber, Industrie oder kritische Infrastruktur: Das Thema Cyber-Security ist für alle Industriebereiche wichtig

Egal ob Hersteller oder Betreiber, Industrie oder kritische Infrastruktur: Das Thema Cyber-Security ist für alle Industriebereiche wichtig, denn die Automatisierungstechnik wächst immer stärker mit der IT-Welt zusammen. Anlagengrenzen lösen sich auf und auch der Austausch von Daten und Informationen erhöht sich kontinuierlich. Aufgrund dieser Vernetzung und Anbindung an das Internet sind die industriellen Automatisierungssysteme zunehmend Cyber-Angriffen ausgesetzt. Doch wie kann man sich davor effektiv schützen?

Mit dem im Juli 2015 verabschiedeten IT-Sicherheitsgesetz werden die Betreiber kritischer Infrastrukturen dazu verpflichtet, die für die Erbringung ihrer wesentlichen Dienste erforderliche IT gemäß dem Stand der Technik abzusichern. Andere industrielle Bereiche handhaben das Thema Security unterschiedlich. Produktionsanlagen und Fernzugriff sind hier oftmals kaum geschützt. Das liegt meist nicht am fehlenden Bewusstsein, dass etwas getan werden sollte, sondern es mangelt am benötigten Wissen sowie einem Leitfaden, wie vorzugehen ist. In diesem Zusammenhang treten folgende Fragen auf:

- Was ist notwendig?

- Wie sollte der Sachverhalt angegangen werden?

- Wo lässt sich Unterstützung anfordern?

- Welchen Standards sollte entsprochen werden?

Unterschiedliche Herausforderungen in IT und OT

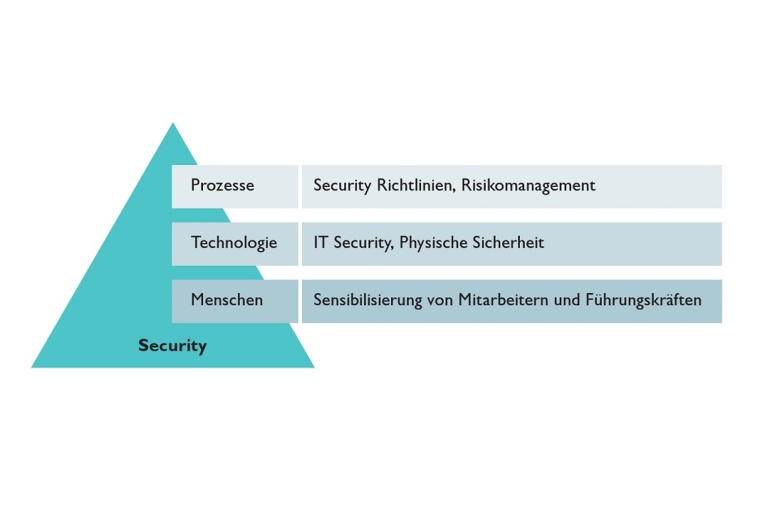

Industrial Security muss ein ganzheitlicher Ansatz sein, der in den Köpfen des Managements sowie der Mitarbeiter beginnt. Neben technischen Maßnahmen, wie dem Einsatz von Industrial Security-Produkten (Technologie), dürfen organisatorische Maßnahmen in Form eines Security-Managements (Prozesse) nicht vernachlässigt werden. Eine sichere IT bildet die Grundlage für die Security im Unternehmen, die Kundendaten, Entwicklung und Fertigung, aber reicht das aus?

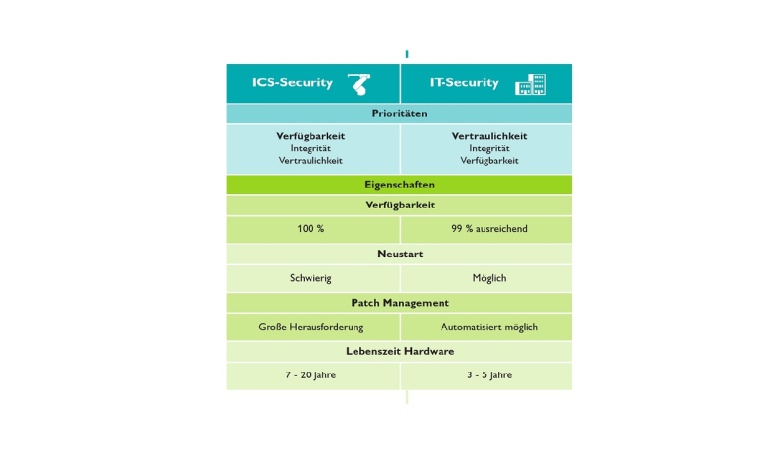

Im Vergleich zur IT (Information Technology)-Security ist die OT (Operational Technology)-Security, auch Industrial Control Systems (ICS)-Security genannt, bei identischen Themen mit anderen Herausforderungen konfrontiert. Um die Zugriffssicherheit in der OT komplett zu bedienen, sind die von der IT definierten Maßnahmen durch zusätzliche relevante Aktivitäten zu erweitern. Die Norm IEC 62443 beschreibt die Anforderungen für Betreiber, Integratoren und Gerätehersteller zur Umsetzung der Security in der OT. Das Design einer Automatisierungslösung muss daher ergänzend zur eigentlichen Automatisierungsaufgabe auch Security berücksichtigen, wobei die Teile 2-4 und 3-3 der IEC 62443 zu beachten sind.

Genaue Erfassung aller Anlageninformationen

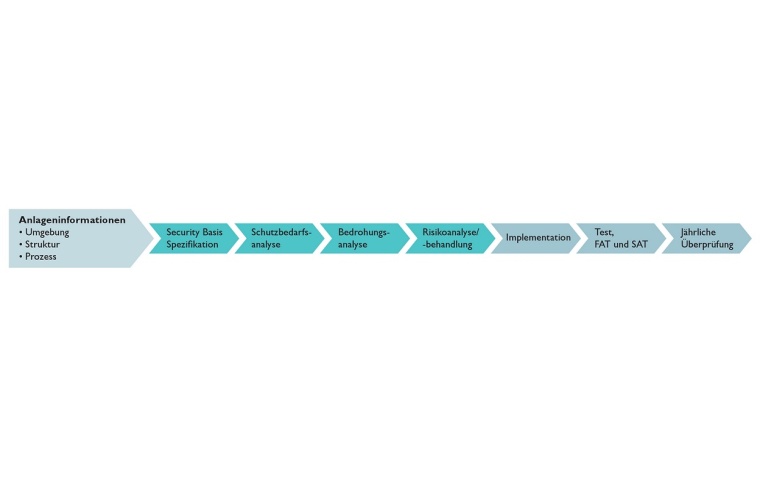

Die Konzeption einer Automatisierungslösung unter Security-Aspekten geschieht generell in enger Zusammenarbeit zwischen dem Integrator/Dienstleister und dem Betreiber. Zunächst werden alle Anlageninformationen hinsichtlich der Umgebung (freie Fläche, Gebäude etc.), der Struktur (Netzwerk, Auflistung der Komponenten und deren Installationsort etc.) und des Prozesses (Abläufe, Kommunikationsbeziehungen, schützenswerte Daten etc.) erfasst. Das betrifft sowohl neue ebenso wie bestehende Anlagen. Daran schließen sich folgende Schritte an:

Security-Spezifikation

Auf der Bestandsaufnahme aufbauend erfolgt die Security-Spezifikation für die Anlage. Sie beinhaltet das Netzwerkkonzept sowie eine Asset-Liste sämtlicher vernetzter Geräte und definiert bereits Härtungsmaßnahmen. Für die zukünftige Zugriffssicherheit ist es ein Muss, dass die Realisierung aller bereits zu diesem und zu späteren Zeitpunkten veranschlagten Security-Maßnahmen bei der Übergabe der Anlage verifiziert werden. Deshalb entsteht schon bei der Security-Spezifikation die Testspezifikation, die später die Maßgabe bei der Anlagenabnahme bildet.

Schutzbedarfsanalyse

Im nächsten Schritt erfolgt eine Schutzbedarfsanalyse. Dabei werden die schutzbedürftigen Assets, Daten und Kommunikationswege ermittelt und dokumentiert. Diese Analyse geschieht auf der Grundlage von drei Schutzzielen: Verfügbarkeit, Integrität und Vertraulichkeit. Damit einhergehend findet eine Festlegung der zu schützenden Zonen und Conduits (Verbindungskanäle) in der Anlage statt. Am Ende liegt eine Schutzbedarfsfeststellung für die Automatisierungslösung vor, die für die eingesetzte Informationstechnik ausreichend und angemessen ist.

Bedrohungsanalyse

Hierauf aufbauend erfolgt eine Bedrohungsanalyse. Sie gründet sich beispielsweise auf den Top-10-Bedrohungen des Bundesamts für Sicherheit in der Informationstechnik (BSI) und wird gegebenenfalls durch betreiberspezifische Themen erweitert. Gemeinsam mit dem Betreiber werden die Gefährdungen hinsichtlich der Relevanz für die Automatisierungslösung bewertet und schriftlich festgehalten. Der Bedrohungsanalyse liegen ebenfalls die Schutzziele Verfügbarkeit, Integrität und Vertraulichkeit zugrunde.

Risikoanalyse

Im Anschluss daran wird auf Basis der festgestellten Bedrohungen eine Risikoanalyse vorgenommen. Das Risiko bemisst sich an den möglichen Schäden und der daran geknüpften Eintrittswahrscheinlichkeit für ein solches Szenario.

- Für Risiken, die für das Unternehmen nicht akzeptabel sind, werden Maßnahmen erarbeitet und die Auswirkung auf die Bewertung geprüft.

- Sofern sich das Risiko auf ein akzeptables Niveau mindern lässt, sollten die Maßnahmen unter Beachtung der Wirtschaftlichkeit realisiert werden.

Im Ergebnis erhält der Betreiber eine Handlungsempfehlung für ein ganzheitliches, individuelles und produktneutrales Sicherheitskonzept, das auf die speziellen Anforderungen seines Unternehmens abgestimmt ist.

Risikobehandlung

Im Rahmen der Risikobeurteilung wird entschieden, wie mit den verbleibenden Risiken umzugehen ist. Mögliche Risikobehandlungs-Optionen sind:

- Risiken lassen sich vermeiden, weil beispielsweise die Risikoursache ausgeschlossen wird.

- Eine Reduzierung des Risikos ist möglich, indem eine Modifizierung der Rahmenbedingungen stattfindet, die zur Risikoeinstufung beigetragen haben.

- Risiken werden durch ihre Teilung mit anderen Parteien transferiert.

- Der Betreiber akzeptiert die Risiken.

Durch eine regelmäßige Prüfung der Maßnahmenumsetzung sowie der Bedrohungslage erfolgt ein stetiges Risk Monitoring.

Risk Monitoring

Unternimmt das Unternehmens nichts zur Verminderung eines bestehenden Risikos, so wird dieses akzeptiert. Hier sollte das Management mit dem Ziel einbezogen werden, alle identifizierten, analysierten, bewerteten und priorisierten Risiken angemessen zu behandeln. Sich daraus ergebende zusätzliche Security-Maßnahmen fließen in die Security- und Testspezifikation ein. Generell gilt dabei:

- Sämtliche Prozessschritte müssen nach dem aktuellen Stand der Technik geschehen.

- Die Ergebnisse werden dokumentiert und

- der Betreiber zeichnet die Ergebnisse der Analysen ab.

Implementierung/Verifikation

Der Integrator/Anlagenlieferant führt die festgelegten Maßnahmen der Security-Spezifikation in der Anlage durch. Vor ihrer Übergabe an den Betreiber wird die Realisierung der Security-Maßnahmen anhand der Testspezifikation verifiziert und ist damit Bestandteil der Anlagenabnahme (Site Acceptance Test, SAT). In einem definierten Zeitraum – beispielsweise jährlich – muss überprüft werden, ob neue Bedrohungen oder Risiken vorhanden sind, die eine erneute Bewertung erfordern.

Zertifizierter Dienstleister zur Unterstützung

Zur Bearbeitung der beschriebenen Security-Maßnahmen empfiehlt es sich, dass der Betreiber einen geeigneten Dienstleister auswählt, mit dem er die Themen gemeinsam festlegt. Hierbei sollte es sich um ein Unternehmen handeln, welches gemäß IEC 62443-2-4 als Security-Dienstleister zertifiziert ist. So wird sichergestellt, dass das notwendige Wissen und die Prozesse vorliegen, um eine Automatisierungsanlage nach den Normenanforderungen zu designen.

Vielfältiges Leistungsangebot

Phoenix Contact wurde im April 2019 vom Tüv Süd als eines der ersten Unternehmen in Deutschland nach der Normenreihe für OT-Sicherheit IEC 62443-2-4 zertifiziert. Die Zertifizierung bestätigt, dass das Unternehmen gemeinsam mit seinen Kunden sichere Automatisierungslösungen entwickeln und realisieren kann. Folgende Security-Dienstleistungen werden angeboten:

- Erarbeitung von individuellen Lösungen und Konzepten für ausfallsichere Netzwerkstrukturen, zur Absicherung oder Fernwartung von Maschinen sowie für leistungsfähige Funknetzwerke auf der Grundlage der verschiedenen Branchenstandards

- Umsetzung der Security- und Netzwerkanforderungen hinsichtlich Konfiguration und Dokumentation, Einführung von Managementsystemen, Erkennung und Beseitigung von Anomalien, Wartung des Netzwerks sowie Test der in Betrieb genommenen Systeme

- Unterstützung bei der Installation von Sicherheits-Updates sowie der Anpassung der Firewall-Regeln

- Durchführung von Security-Grundlagen- und Expertenschulungen, Security-Awareness-Schulungen, Ethernet-Grundlagenschulungen sowie individuellen Praxistrainings, die speziell auf die jeweiligen Bedürfnisse zugeschnitten sind.

Business Partner

Phoenix Contact Deutschland GmbHFlachsmarktstr. 8

32825 Blomberg

Deutschland

Meist gelesen

Zutritt in Sekundenschnelle – Assa Abloy Speedgates sorgen für reibungslosen Zugang zur Lichtkunst in Hamburg

Lichtkunst trifft Technik: Digitale Speedgates sorgen für schnellen, eleganten Zutritt im Port des Lumières

Museumsicherheit: Wie moderne Technologien und ganzheitliche Schutzkonzepte Kulturgüter vor neuen Bedrohungen schützen

Museen im Spannungsfeld: Sicherheit zwischen öffentlichem Auftrag, Raubfällen und neuen Bedrohungen

VIP-Interview: Daniel Fai, Leiter Informationssicherheit DACH bei Procter & Gamble

VIP in der Welt der Sicherheit: Daniel Fai, Leiter Informationssicherheit DACH bei Procter & Gamble

Wie mobile Videotürme Baustellen, Energie und Infrastrukturprojekte schützen – Marktanalyse zeigt dynamisches Wachstum und neue Wettbewerbsstrukturen

Mobile Videoüberwachung boomt: Warum Videotürme heute Baustellen, Energie- und Infrastrukturprojekte effektiv schützen

Effiziente Steigtechnik und Prüfservices für sichere Zugänge, rutschhemmende Arbeitsplätze und normgerechte Prüfprozesse

Effiziente Steigtechnik und Prüfservices für sichere Zugänge, rutschhemmende Arbeitsplätze und normgerechte Prüfprozesse