Wie man KRITIS-Gelände absichert

GIT SICHERHEIT gibt einen nochmals aktualisierten Überblick über aktuelle Herausforderungen und Lösungen beim Schutz Kritischer Infrastrukturen und zeigt auch, was Sicherheitsanbieter für den Bereich KRITIS beachten müssen.

Unsere Welt muss sich ständig mit neuen und unbekannten Krisen und Katastrophen auseinandersetzen. Um solchen Ereignissen nicht unvorbereitet gegenüberzustehen, bedarf es entsprechender Vorkehrungen. Die jüngsten Krisen haben uns unsere Schwachstellen aufgezeigt – und uns damit auch Lehren für die Zukunft erteilt. Viele Länder und Organisationen waren und sind beispielsweise noch immer nicht gut genug gegen Angriffe auf Stromversorgungsanlagen gewappnet.

Die Kritis-Richtlinie 2008/114 der EU ist eine wesentliche Säule des Europäischen Programms für den Schutz kritischer Infrastrukturen (EPCIP). Sie dient der Steuerung der Identifizierung und Ausweisung europäischer kritischer Infrastrukturen und deren Schutz vor jeder Art von Bedrohung absichtlicher oder zufälliger Art, auch vor Naturkatastrophen. Eine Erweiterung der Richtlinie einschließlich einer Folgenabschätzung wurde zuletzt 2020 vorgeschlagen. Laut EU-Parlament dient der Vorschlag dazu, „die Widerstandskraft europäischer kritischer Einrichtungen zu verbessern“. Dies solle durch den Übergang von einem anlagenzentrierten Ansatz hin zu einem systemischen Ansatz geschehen. Dadurch soll der Anwendungsbereich der Richtlinie ausgeweitet werden. Außerdem soll sie schon bald mit einer zu überarbeitenden Richtlinie zur Netz- und Informationssicherheit (NIS 2) harmonisiert werden.

In Deutschland steht das neue KRITIS-Dachgesetz im Fokus. Eckpunkte wurden Ende 2022 durch die Bundesregierung vorgestellt. Davon verspricht man sich in Sicherheitskreise sehr viel, was die Schließung von Lücken beim physischen Schutz Kritischer Infrastrukturen betrifft.

Was ist eine Kritische Infrastruktur?

Laut Bundesamt für Informationssicherheit (BSI) sind Kritische Infrastrukturen Organisationen oder Einrichtungen mit „wichtiger Bedeutung“ für das staatliche Gemeinwesen. Ausfälle oder Beeinträchtigungen solcher Einrichtungen würden zu nachhaltig wirkenden Versorgungsengpässen und erheblichen Störungen der öffentlichen Sicherheit führen oder andere dramatische Folgen haben.

Zu den Kritischen Infrastrukturen zählen besonders die Sektoren:

- Energie

- Gesundheit

- Informationstechnologie und Telekommunikation

- Transport und Verkehr

- Wasserversorgung

- Finanzen und Versicherungen

- Ernährung

- Städtische Abfallentsorgung

- Staat und Verwaltung

Organisationen aus all diesen Bereichen zählen als Kritische Infrastrukturen – unabhängig von ihrer Größe.

Herausforderungen für Sicherheitsanbieter im Bereich KRITIS

Heiko Viehweger, Verkaufsleiter DACH bei Sorhea, weiß, was es bedeutet, Kritische Infrastrukturen zu schützen: „Eine der größten Schwierigkeiten bei der Installation von Sicherheitstechnik in Kritische Infrastrukturen liegt darin, die Sicherheitsmaßnahmen mit den operativen Erfordernissen in Balance zu bringen. Kritische Infrastrukturen sind oft auf Verfügbarkeit, Verlässlichkeit und Effizienz hin konzipiert – und diesen Zielen können Sicherheitsmaßnahmen potentiell im Wege stehen."

Sicherheitskontrollen, die den Zugang einschränken oder zusätzliche Authentifizierungserfordernisse einführen, können Prozesse verlangsamen und zu operativen Ineffizienzen führen. Dazu komme, so Viehweger, dass Systeme Kritischer Infrastrukturen häufig komplex und verflochten seien – mit vielen verschiedenen Komponenten und Beteiligten. Dies könne die Identifizierung und Behebung von Schwachstellen erschweren – ebenso wie die Koordination system- und organisationsübergreifender Sicherheitsmaßnahmen. Eine weitere Herausforderung ergäben sich aus den Kosten für Implementierung und Wartung von Sicherheitstechnik. Kritische Infrastrukturen bedürften oft spezialisierter und besonders anspruchsvoller Sicherheitslösungen. Die Kosten für die Implementierung dieser Lösungen für große und komplexe Systeme könnten Budgets überschreiten. Außerdem müsse Sicherheitstechnik regelmäßig upgedatet und gewartet werden um wirksam zu bleiben – auch dies könne schwierig sein und viele Ressourcen erfordern.

Johannes Faber, Regional Sales Manager DACH bei Optex, sagt: „Kritische Infrastrukturen sind oft große Gelände, die sich oft in abgelegenen Gebieten befinden, wo sie oft rauen und manchmal gefährlichen Bedingungen ausgesetzt sind“. Wirksamer Perimeterschutz bedürfe Sensortechnologien, die nicht durch anderes Equipment oder natürliche Bedingungen wie Wind, Regen, Vegetation und Wildtiere gefährdet würden. Die Auswahl der Technologien hänge auch von den Ausmaßen des Geländes ab. Mit faseroptischen Sensoren und Lidar-Technologie beispielsweise könne man innerhalb eines Perimeters mehrere Überwachungszonen einrichten und die Empfindlichkeit der Sensoren an die jeweilige Zone anpassen. Punktdetektion gehöre ebenso zu den jüngsten Fortschritten der Sensortechnologie. Sie ermögliche die genaue Lokalisierung eines Eindringlings, so dass man schneller reagieren könne.

Welche Aspekte des Perimeterschutzes sind zwingend erforderlich?

Heiko Viehweger hält eine Reihe wesentlicher Anforderungen an den Perimeterschutz für so wichtig, dass sie ihm als nicht verhandelbar erscheinen:

- Physische Barrieren: Zäune und Tore sollten unerlaubten Zutritt unterbinden.

- Videoüberwachung: Kameras sollten an den wichtigen Stellen installiert werden, um verdächtige Aktivitäten überwachen und aufzeichnen zu können.

- Zutrittskontrolle: Der Zutritt zu Kritischen Infrastrukturen solle beschränkt und überwacht werden – mit geeigneten Mechanismen der Authentifizierung und Autorisierung.

- Einbruchmeldesysteme: Versuchtes Eindringen sollte detektiert werden können und das Sicherheitspersonal alarmieren.

- Cyber-Sicherheit: Kritische Infrastrukturen sind zunehmend vernetzt und mit dem Internet verbunden, was sie Cyberattacken aussetzen kann. Es bedürfe deshalb stringenter Cybersicherheits-Maßnahmen wie Firewalls, Verschlüsselung und regelmäßiger Sicherheits-Audits.

Insgesamt müsse der Perimeterschutz ein entscheidender Teil des Schutzes Kritischer Infrastrukturen und müsse deshalb vorrangig behandelt werden.

Zur Frage, ob man insbesondere im Bereich der Logistik andere Maßstäbe ansetzen müsse, meint Michael Rumpf, Managing Director bei Senstar: „Es gibt hier keine großen Unterschiede. Der Schutzbedarf im Logistiksektor ist ebenso hoch wie bei Kritischen Infrastrukturen. Logistiklager und Umschlaglager enthielten teils enorme Werte, gefährliche Güter und Fahrzeuge, die gegen Diebstahl oder Manipulation geschützt werden müssten."

Im KRITIS-Bereich müssten Systeme aus ähnlichen Gründen geschützt werden und auch hier müssten Eindringlinge so früh und so verlässlich wie möglich detektiert werden. Deshalb setze man auch so häufig redundante Systeme ein. Meistens werde eine Kombination aus Zaun- und Bodendetektion verwendet – und diese würden natürlich durch Videokameras unterstützt.

Welche Produkte eignen sich zur Sicherung Kritischer Infrastrukturen?

Das bekannte Zwiebelprinzip versinnbildlicht sehr gut die mehrschichtigen aktiven Sicherheitsrisikomanagement-Konzepte, die für den Schutz praktisch jedes halbwegs komplex aufgebauten Gebäudes benötigt werden. Am Perimeter sollte es eine physische Barriere geben, einen Zaun, der hoch und abschreckend genug ist. Am besten wird er mit einer Bewegungs- und Manipulationserkennung ausgerüstet, beispielsweise mit dem System Vibra Tek von Detection Technologies oder mit dem fiber-optischen System Fiber Patrol von Senstar. Eine Alternative wäre es, aufs Ganze zu gehen, indem man den Zaun elektrifiziert – allerdings ist es dringend geraten zu prüfen, ob eine derartige Maßnahme am jeweiligen Standort rechtmäßig ist. Die schottische Firma Advanced Perimeter Systems bietet an, Gelände mit einer durchdachten elektrischen Zaunlösung auszurüsten.

Wo physische Barrieren entweder unpraktikabel oder unerwünscht sind, lassen sich auch unsichtbare Infrarot-, Mikrowellen- oder Radar-Barrieren nutzen, die sofort Eindringlinge erkennen und Lichtsignale und Sirenen auslösen oder den Hundeführer alarmieren. Cias bietet dafür etwa seine lineare mW-Barriere Micro-Ray an. Die Säulen von Sicurit arbeiten mit dualer Detektionstechnologie zur Sicherung korrekter Erkennung bei Reduzierung der Falschalarme auf ein Minimum.

Eine solarstrombetriebene Alternative namens Solaris gibt es vom französischen Hersteller Sorhea. Er nutzt hochfrequente Infrarotstrahlen, die eine virtuelle Mauer errichten, die nicht durchbrochen werden kann, ohne Alarm auszulösen. Je dichter die Infrarot-Mauer, desto genauer und verlässlicher ist die Detektion. Mit zehn Zellen auf drei Meter hohen Säulen ist Solaris nach eigenen Angaben derzeit der einzige Hersteller autonomer Infrarot-Barrieren, die eine derart hohe Infrarotdichte mit einer Reichweite von 100 Metern bietet. Der Algorithmus des Systems kann zwischen einem Fahrzeug (Zug, Straßenbahn oder gar Flugzeug) und einem Individuum unterscheiden, das sich zwischen zwei Säulen bewegt, so dass kein unerwünschter Alarm ausgelöst wird. Diese neue Produktgeneration ist auch als komplette Kunststoffversion erhältlich: Das Gehäuse aus Polyacetal macht die Säule brüchig. So kann die Solaris NG (die neueste Version) auf speziellen Geländen eingesetzt werden – etwa auf Startbahnen oder auf Geländen mit Hochspannungstransformatoren.

Senstar arbeitet dagegen mit einem hybriden Konzept. "Sensor Fusion ist", erläutert John Rosenbusch, "die logische Weiterentwicklung eines solchen hybriden Systems. Die Metadaten aus der Video- und Zaun-Analyse werden mit Hilfe Künstlicher Intelligenz verknüpft mit dem Ziel, die Zahl der Fehlalarme fast auf Null zu reduzieren. Dabei geht es um mehr als eine einfache Integration Boolescher Logik: Sensor Fusion greift auf Low-level-Daten zu, um auf intelligente Weise potentielle Risiken darzustellen. Die Synthese von Daten erlaubt es dem System, einen Leistungsgrad zu erreichen, das den der einzelnen Sensoren übersteigt."

KRITIS-Schutz per Radar-Technologie?

Moderne Radarsysteme sind sehr leistungsfähig. Dies macht sie perfekt geeignet selbst für die Sicherung Kritischer Infrastrukturen mit besonders hohen Schutzanforderungen. Dank ihrer Zuverlässigkeit wurden sie ein wichtiger Bestandteil von Sicherheitskonzepten für gefährliche Umgebungen und Kritische Infrastrukturen. Sie überzeugen auch für hohe Funktionalität im Zusammenhang mit dem Perimeterschutz. Man kann verschiedene Ziele im Auge behalten und sie innerhalb eines großen Areals lokalisieren. Ihre fortschrittlichen Eigenschaften sind speziell auf den Nutzer und die konkrete Anwendung zugeschnitten, um die Effizienz der Detektion zu stärken.

Der abzudeckende Bereich lässt sich hinsichtlich Entfernung und Überwachungswinkel beschränken. Sollen Bewegungen teils erlaubt, teils verboten sein, lassen sich entsprechend alarmfreie Zonen individuell definieren. Das ist gerade für das frühzeitige Eingreifen bei Kritischen Infrastrukturen sehr nützlich. Innerhalb eines großen Erfassungsbereichs kann der Nutzer verschiedene Sicherheitsmaßnahmen mit einem einzigen Radarsystem kombinieren.

Christian Bömmel, Head of Industrial and Automative Sales bei Innosent ergänzt: “Radar wurde ursprünglich für die Navigation im Militär eingesetzt“. Die Vorteile, Funktionen und Eigenschaften der Technologie passten perfekt zu den Bedürfnissen des Sicherheitsmarktes. So sei es kein Wunder, dass moderne Radarsysteme heute so beliebt seien. Oft übertreffe Radar andere Technologien hinsichtlich Verlässlichkeit und Zuverlässigkeit – beides wichtige Kriterien bei der Absicherung Kritischer Infrastrukturen.

Wo müssen Perimeterschutzanbieter nachlegen?

Masaya Kida, Managing Director bei Optex EMEA und John Rosenbusch, Sales Director DACH bei Senstar, betonen nahezu übereinstimmend gegenüber GIT SICHERHEIT, dass die wesentliche Herausforderung bei Sicherheitssystemen für den Außenbereich Falschalarme seien, weshalb auch die Nutzung von Sensortechnologie entscheidend sei für ein robustes und stabiles Sicherheitssystem.

Sensortechnologie sei darauf ausgerichtet, ganz spezifisch Eindringensversuche zu erkennen und verlässlich zu funktionieren – ohne dabei von unterschiedlichen Lichtbedingungen oder dem Wetter beeinträchtigt zu werden. „Im GIT System Test Video Analytics 2022 wurden“, so Maysada Kida, „sehr viele Videoanalysesysteme getestet und dabei einige der verbreitetsten Ursachen für Falschalarme identifiziert. Unser Unternehmen hat am jüngsten GIT System Test Perimeter Protection im Jahr 2023 teilgenommen, bei dem die Bandbreite der getesteten Systeme auf Perimeterschutzsysteme ausgeweitet wurden. Wir haben dabei unsere Lidar Redscan Pro-Technologie vorgestellt“.

Die größte Herausforderung, die Lidar und andere Sensortechnologien zu meistern helfen, liege in der Vermeidung von Falschalarmen. Insbesondere für Kritische Infrastrukturen sei das ganz wesentlich. Träten sie zu häufig auf, unterbrächen sie die Abläufe, die Sicherheitsteams verlören das Vertrauen in die Systeme - im Ergebnis schlügen Zeitverlust und Kosten zu Buche. Dies sei ein echtes Problem für Betreiber, aber auch für Errichter und Systemintegratoren, deren Kunden sich im Anschluss teilweise berechtigt beschweren könnten.

Unabhängiger Test für Perimeterschutz-Technik

In GIT SICHERHEIT 09/22 haben GIT und Wiley die Ergebnisse des ersten „GIT System Test Video Analytics“ (GSTVA) vorgestellt. Dieser wurde im April 2022 durchgeführt. Elf leistungsfähige, aktuell verfügbare Systeme wurden intensiven Testszenarien unterzogen, die gemeinsam mit dem Sachverständigenbüro Markus Piendl und dem Systemhaus i-Alarmsysteme entwickelt wurden.

Für den ersten GSTVA wurden die Einbruchmeldesystem-Tests in verschiedene Szenarien und Szenariengruppen aufgeteilt. Dabei wurde zwischen unterschiedlichen Bewegungsmustern variiert – so gab es Annäherungen mit verschiedenen Geschwindigkeiten, Winkeln und Rhythmen. Auch verschiedene Kleidungen und Tarnungen wurden berücksichtigt – und es wurden Tests bei Tag und bei Nacht durchgeführt. Es gab außerdem Versuche, bei denen das Videoanalysesystem beispielsweise durch Pyrotechnik destabilisiert wurde.

Im Jahr 2023 dann ging die Bandbreite der untersuchten Systeme über die Videoanalyse (GSTVA) hinaus - sie wurde um Perimeterschutzsysteme (GSTPP) erweitert. Die Ergebnisse dieser zweiten Testserie GSTVA/GSTPP wurden in GIT SICHERHEIT Nr. 9/23 veröffentlicht.

-

Testergebnisse GSTVA (GIT System Test Video Analytics) 2022

-

Testergebnisse GSTVA (GIT System Test Video Analytics) und GSTPP (GIT System Test Perimeter Protection) 2023

Business Partner

Sorhea GmbHEisenstrasse 2-4

65428 Rüsselsheim am Main

Deutschland

Meist gelesen

Drohnen statt Streckengänge: DB plant automatisierte Überwachung zur Abwehr von Manipulationen und Störungen

DB-Chef Hennies: Wie KI, Drohnen & Bodycams die Bahnsicherheit revolutionieren. Ein Blick auf die neue Strategie

Euchner mit IO-Link-Safety-Lösungen auf der Hannover Messe: Die letzten 20 Meter im Fokus

Auf der Hannover Messe präsentiert Euchner in Halle 27, Stand F50, seine neuesten Entwicklungen in der Sicherheitstechnik.

BHE-Kongress: Zwischen Perimeter, Cloud und KI – Neue Praxisfragen für Video und Zutritt

BHE-Fachkongress Videosicherheit und Zutrittssteuerung 2026: KI in der Videosicherheit, Cloud-Modelle, CRA/NIS2, Videoaufschaltung auf Leitstellen, Perimeterschutz, Biometrie und Besuchermanagement.

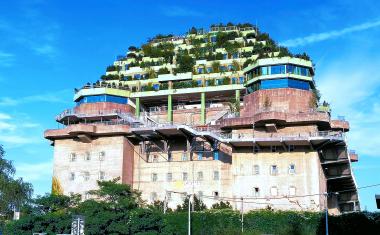

Grüner Bunker Hamburg: Intelligente Videoüberwachung und Personenzählung für ein sicheres, modernes Stadtgarten-Konzept“

Grüner Bunker Hamburg: Moderne Sicherheitstechnik, Besucherzählung und Videoüberwachung für einen einzigartigen Stadtgarten

Interview mit Klüh Security-Geschäftsführer Sven Horstmann über integrierte Alarmempfangsstelle (AES) und Notruf- und Serviceleitstelle (NSL)

Klüh Security: Zertifizierte AES/NSL setzt neue Maßstäbe für KRITIS-Schutz, Alarmmanagement und Informationssicherheit