„Safety first”: Schutz der Infrastruktur von Energieversorgern

Der Ausbau erneuerbarer Energien verpflichtet Versorger, den Schutz ihrer Infrastrukturen neu zu denken.

Der Ausbau erneuerbarer Energien verpflichtet Versorger, den Schutz ihrer Infrastrukturen neu zu denken.

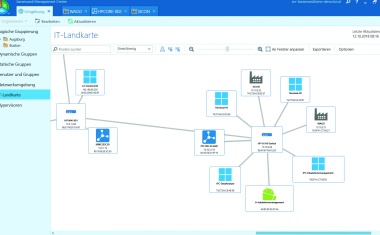

Für IT-Admins ist die Überwachung ihrer IT-Umgebung essentiell, um Cyber-Bedrohungen frühzeitig zu begegnen. Schatten-IT untergräbt die Bemühungen.

Die Ausarbeitung und Verwaltung eines umfassenden Sicherheitskonzepts für den Hochschulbereich ist eine wahre Mammutaufgabe.

TXOne Networks bietet umfassende intelligente Cybersicherheitslösungen für industrielle Steuerungssysteme & OT-basierte KRITIS Produktionsumgebungen.

Wie das Fraunhofer SIT mitteilt, tritt die Goethe-Universität dem Nationalen Forschungszentrum für angewandte Cybersicherheit Athene bei.

Zum sechsten Mal luden der Sicherheitsdienstleister Kötter Security und die ebenfalls zur Kötter Unternehmensgruppe gehörende German Business Protection (GBP) Sicherheitsexperten z...

Mitte Oktober ist Pilz zum Ziel eines schweren Cyberangriffs geworden. Weltweit waren Server- und Kommunikationssysteme des Automatisierungsunternehmens betroffen. Nach vier Wochen...

Die vernetzte Welt der Industrie 4.0 macht es möglich, neue Herausforderungen in der Fertigung zu lösen. Dafür brauchen Unternehmen digitale und hochintelligente Systemvernetzungen...

Die Digitalisierung der Logistik bringt viele Chancen mit sich und sorgt für mehr Effizienz und Profitabilität. Doch auch die Kriminalität passt sich in beeindruckender Geschwindig...

Knapp zehn Millionen Euro kostet eine durchschnittliche Cyberattacke ein Unternehmen. Wie die Studie Cost of Cyber Crime 2017 der Unternehmensberatung Accenture und des US-amerikan...

Die Unternehmenssicherheit mit ihren klassischen Handlungsfeldern Brandschutz, Security (Schutz gegen Einbruch, Diebstahl, Sabotage) und Naturgefahren (z.B. Überschwemmung, Starkre...

Industrial Security sichert industrielle Kommunikations- und Produktionssysteme, damit die Industrie sicher und zuverlässig produzieren kann. Dabei hat der Maschinen- und Anlagenba...

Die Zahl der über das Internet geführten Cyber-Attacken gegen Hard- und Software wächst täglich. Um an hochsensible Daten zu gelangen, konzentrieren sich Hacker in der jüngsten...

Der Bundesverband IT-Sicherheit e.V. (TeleTrusT) begrüßt einzelne Inhalte des Koalitionsvertragsentwurfes, soweit sie sich auf den Themenkreis IT-Sicherheit beziehen. Insbesondere ...

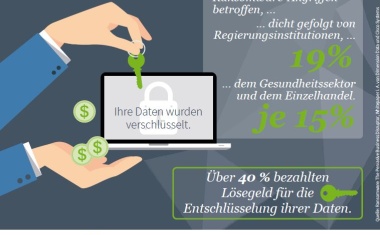

Erpressungen von Unternehmen durch Ransomware, also von einer Schadsoftware, die Dateien auf fremden Computern verschlüsselt, nehmen immer weiter zu insbesondere durch die zunehme...

Im Rahmen einer Studie untersucht das Bundesamt für Sicherheit in der Informationstechnik (BSI) die Auswirkungen von IT-Sicherheitsvorfällen in Deutschland, insbesondere im Bereich...

Der Hacker-Angriff WannaCry mit Ziel auf DAX-Unternehmen zeigt, wie wichtig IT-Sicherheit ist. Gerade bei kritischen Infrastrukturen auch Krankenhäuser waren Ziel des Angriffs dü...

Eine aktuelle Phishing-Angriffs-Welle auf Industrieunternehmen hat unter anderem Projekt- und Betriebspläne sowie schematische Darstellung von elektrischen und informationstechnisc...

Der Bundesverband IT-Sicherheit e.V. (TeleTrusT) sieht die weltweit verteilten Angriffe mit der Schadsoftware WannaCry als Weckruf für das gemeinsame Handeln der Verantwortlichen i...