Zutrittslösungen als strategisches Instrument für moderne Industriesicherheit

In heterogenen Industrieumgebungen mit unterschiedlichen Nutzergruppen und Sicherheitsniveaus spielt die präzise Steuerung von Zugängen eine entscheidende Rolle.

In heterogenen Industrieumgebungen mit unterschiedlichen Nutzergruppen und Sicherheitsniveaus spielt die präzise Steuerung von Zugängen eine entscheidende Rolle.

Deutschlands Krankenhäuser stehen vor einem tiefgreifenden Umbau. Die Krankenhausreform soll Strukturen straffen, Leistungen bündeln und die Versorgung zukunftsfähig machen.

Digitalisierung schafft neue Schnittstellen – von IoT bis Zutrittssystemen – mit potenziellen Risiken für Angriffe.

Moderne Cyberangriffe erfordern neue Strategien: Var Group setzt deshalb auf KI, Maschinelles Lernen und SOC-Standorte in verschiedenen Zeitzonen.

IT-Sicherheit wird zunehmend Thema des Top-Managements – dieses muss Cyberversicherung als essentiellen Bestandteil des Risikomanagements erkennen.

Die Protekt hat sich als Fachkonferenz etabliert. Das liegt auch daran, dass sie seit 2016 einen stetig wachsenden Wissensfundus abbildet.

Cyber-Angriffe auf Unternehmen nehmen zu. Aktueller Rekordschaden: 266 Mrd. Euro. Das Sicherheitsbewusstsein der Mitarbeiter ist entscheidend.

Supply-Chain-Angriffe sind tückisch. Sie erfolgen nicht direkt auf ein Unternehmen, sondern indirekt über dessen Lieferkette. Um Malware einzuschleusen, nutzen Angreifer geringere Security-Standards von Zulieferern oder Schwachstellen in gemeinsam eingesetzten IT-Systemen aus. Der hohe Verflechtungsgrad der deutschen Wirtschaft mit starken betriebswirtschaftlichen Abhängigkeiten erleichtert ihnen ihre Arbeit. Und die Unternehmen sind nur unzureichend vorbereitet. Ein Beitrag von Dominic Pfeil, Director Information Security Consulting & Security Technology bei DCSO (Deutsche Cyber-Sicherheitsorganisation).

Die vier wichtigsten Cybersecurity-Trends für Industrieunternehmen aus dem Cybersecurity-Monat Oktober hat Hexagon zusammengefasst.

Videosysteme sorgen für Schutz und Sicherheit. Wie Systeme gegen Fehler und Ausfall sowie gegen Angriffe und Sabotage geschützt werden können, vermittelt ein Whitepaper von Geutebrück.

Jetzt Silostrukturen bei physischer und Cyber-Sicherheit aufbrechen.

Der Schutz gegen Cyberangriffe verlangt moderne und effiziente Sicherheitssysteme.

Prof. Dr. Haya Shulman, Expertin für Cybersicherheit an der Goethe-Universität Frankfurt und am Fraunhofer SIT, im Interview über mögliche Maßnahmen aktiver Cyberabwehr.

Vier Unternehmen aus Baden-Württemberg, darunter drei Mitgliedsunternehmen der Allianz für Sicherheit in der Wirtschaft Baden-Württemberg (ASW-BW) wurden mit dem Sicherheitspreis 2022 ausgezeichnet.

Insbesondere größere Unternehmen vertrauen täglich auf die Cloud-Technologie, und das in einem besonders sicherheitssensiblen Bereich – bei praktisch allen Bankgeschäften.

Aktuelle Verschärfungen der IT-Sicherheitsgesetze und -verordnungen zeigen: Insbesondere KRITIS-Unternehmen sollen noch besser vor Cyberattacken geschützt werden, damit sie neuen Hackergruppen wie Hive die Stirn bieten können. Kein leichtes Unterfangen angesichts der vielen neuen Angriffstrends. Clemens A. Schulz, Director Desktop Security bei Rohde & Schwarz Cybersecurity, erklärt, welches die fünf wichtigsten sind und wie man sich schützen kann.

Wie der Cyber-Sicherheitsrat Deutschland mitteilt, würden durch Cyberangriffe das Weihnachtsgeschäft und die Bescherung gefährdet. Digitale Sicherheit müsse ernstgenommen werden.

Wibu-Systems expandiert nach Skandinavien und ins Baltikum, um dort seine Präsenz zu stärken, denn diese Länder zeichnen sich durch eine besonders starke Digitalisierung in der Gesellschaft und eine vernetzte Wirtschaft aus.

Die Vision vom autonomen Fahren rückt immer näher und verspricht neben großen wirtschaftlichen Erfolgen auch eine Erhöhung der Verkehrssicherheit. Doch spätestens bei der Entwicklung und der Umsetzung von selbstfahrenden Fahrzeugen müssen sich die Autobauer nun einer neuen Herausforderung stellen, mit der sich die traditionelle IT schon lange auseinandersetzen muss: Cyberangriffe.

Experten aus Wirtschaft, Sicherheitsbehörden und Wissenschaft tauschten sich auf der 14. Sicherheitstagung von Bundesamt für Verfassungsschutz (BfV) und der Allianz für Sicherheit in der Wirtschaft – ASW Bundesverband zu den Herausforderungen durch Spionage für die deutsche Wirtschaft aus.

Die Universität von Udine ist eine italienische Hochschule mit höchsten Forschungs- und Bildungsstandards. Die elektrischen und thermischen Systeme, die Zugangskontrolle sowie die Videoüberwachung lassen sich zentral verwalten und sind dank eines ganzheitlichen IT-Sicherheitskonzepts vor Cyberangriffen geschützt: Dafür nutzt die Universität die „Secure Digital Platform“ des Südtiroler Security-Herstellers Endian.

Cyberkriminalität gehört zu den häufigsten Straftaten in Deutschland und Europa

Der TÜV-Verband (VdTÜV) hat in Berlin die TÜV Cybersecurity-Studie vorgestellt. Demnach ist ein besserer Schutz vor Cyberangriffen in der Wirtschaft notwendig. 13Prozent der für di...

Das Internet der Dinge strukturiert jeden Aspekt eines Gebäudes neu, vom Bau über das Wohnen bis hin zur Verwaltung. Die zunehmende Vernetzung smarter Gebäude lässt jedoch das Bedr...

Zum sechsten Mal luden der Sicherheitsdienstleister Kötter Security und die ebenfalls zur Kötter Unternehmensgruppe gehörende German Business Protection (GBP) Sicherheitsexperten z...

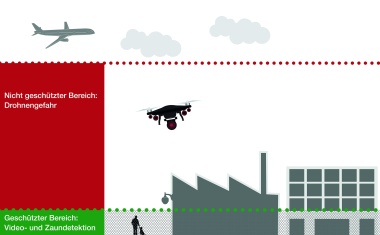

Sie sind eine zunehmende Gefahr für zivile wie militärische Ziele gleichermaßen: fernsteuerbare Drohnen (auch UAS, also Unmanned Aerial Systems, genannt) werden billiger und sind v...

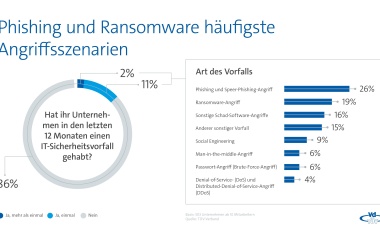

Eine Umfrage zur Cybersicherheit des Bundesamtes für Sicherheit in der Informationstechnik ergab, dass Unternehmen noch immer das große Gefährdungspotential von Cyberangriffen für ...

46 Partner aus Wissenschaft und Industrie sind an Concordia, dem europäischen Netzwerk zur Cybersicherheit, beteiligt. Das Projekt, das Konzepte, Werkzeuge und Produkte zur Cybersi...

In vielen Branchen wird nicht genug auf richtige Cybersicherheit geachtet oder die Wahrscheinlichkeit eines Cyberangriffs unterschätzt: Techniklotsen warnt besonders vor Angriffen ...

Trend Micro veröffentlichte am 19. Februar neue Umfrageergebnisse zur IT-Sicherheit. Diese zeigen, dass Phishing die häufigste Angriffsmethode für Cyber-Attacken ist. 39 Prozent de...