Weiterbildung bei Fraunhofer SIT: Widerstandsfähigkeit gegen Cyberangriffe stärken

Wissen in Cybersicherheit evolviert rasend schnell - kontinuierliche Weiterbildung ist daher wichtig.

Wissen in Cybersicherheit evolviert rasend schnell - kontinuierliche Weiterbildung ist daher wichtig.

Vom einfachen Zutrittsleser bis zu komplexen Systemen: mit jedem vernetzten Gerät steigt die potenzielle Angriffsfläche.

IoT-Sicherheitslücken: Warum IP-Kameras zur bevorzugten Angriffsfläche für Cyberattacken geworden sind

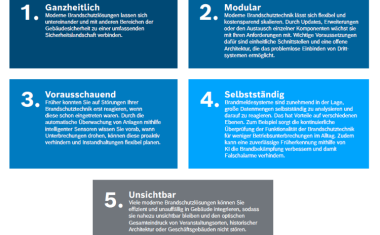

Moderne Technologien verändern den Brandschutz grundlegend – und bieten Gebäudebetreibern neue Chancen.

Cyberbedrohungen entwickeln sich rasant. Wer digitale Arbeitsumgebungen heute sicher gestalten will, muss mehr tun als nur reagieren.

Common Criteria: IT-Sicherheit weltweit vergleichbar zertifizieren – Schutzstandard für kritische Technologien

Axis Communications hat zwei neue multidirektionale Kameras auf dem Markt gebracht: die AXIS P3747-PLVE und die AXIS P3748-PLVE Panoramic Camera.

Cybersicherheit war gestern, heute brauchen Unternehmen Resilienz

Webinar am 4. Juni: OT-Schwachstellen erkennen, Angriffsflächen reduzieren & NIS-2-Anforderungen erfüllen.

Tückisch: Cyberkriminelle schalten echt wirkende Werbeanzeigen mit bösartigen Inhalten. Dagegen helfen Schulungen und Kooperation von IT und CISO.

Übersicht zu Hard- und Software-Assets schafft die Grundlage für das laufende IT-Management und hilft Unternehmensumgebungen NIS-2-konform abzusichern.

Leisten Zutrittskontrollen das, was sie versprechen? So können Organisationen gegen Cyberbedrohungen und Datenmissbrauch geschützt werden.

Die Protekt hat sich als Fachkonferenz etabliert. Das liegt auch daran, dass sie seit 2016 einen stetig wachsenden Wissensfundus abbildet.

GIT SICHERHEIT gibt einen nochmals aktualisierten Überblick über aktuelle Herausforderungen und Lösungen beim Schutz Kritischer Infrastrukturen und zeigt auch, was Sicherheitsanbieter für den Bereich KRITIS beachten müssen.

Das Fraunhofer SIT hat schwere Sicherheitslücken in einer Software zum Schutz von Internet-Routing festgestellt. Ein Forschungsteam des Nationalen Forschungszentrums für angewandte Cybersicherheit Athene unter der Leitung von Prof. Dr. Haya Schulmann hat 18 Schwachstellen in wichtigen Softwarekomponenten der Resource Public Key Infrastructure (RPKI) aufgedeckt.

Die Allianz für Sicherheit in der Wirtschaft Baden-Württemberg e.V. (ASW-BW) veranstaltet vom 5. bis 7. Juni 2024 den Lakeside Security Summit in Überlingen am Bodensee. Die Führungskräftetagung geht damit erfolgreich in die dritte Runde.

Security Center SaaS von Genetec definiert die Möglichkeiten für Cloud-basierte physische Sicherheit neu. Das neue Angebot, bei dem Cybersicherheit und Datenschutz im Mittelpunkt stehen, ist eine massiv skalierbare, offene und vereinheitlichte Software-as-a-Service-Lösung (SaaS). Die Lösung kombiniert Zutrittskontrolle, Videomanagement, forensische Suche, Einbruchsüberwachung, Automatisierung und viele andere fortschrittliche Sicherheitsfunktionen.

Milestone Systems ist als CVE Numbering Authority (CNA) Partner des Common Vulnerability and Exposures (CVE) Programm. Das Ziel des Programms ist es, bekannte Cybersicherheitslücken zu finden, zu beschreiben und einheitlich zu katalogisieren.

Der Markt an Cyber-Security-Lösungen für die Operative Technik (OT) erweist sich gegenwärtig als äußerst unübersichtlich und zugleich vielseitig. Unterschiedlichste Unternehmen mit diversen Ansätzen und Lösungen drängen auf diesen Markt, um die dort immer größer werdende Nachfrage zu bedienen. Für europäische Unternehmen, in denen OT zum Einsatz kommt, entsteht der Handlungsdruck gleich auf zweierlei Weise: einerseits durch die sich weiter verschärfende Sicherheitslage und das damit verbundene Risiko Opfer einer Cyber-Attacke zu werden. Andererseits verschärfen sich auch die gesetzlichen Regularien, z. B. mit NIS 2 oder der neuen EU-Maschinenverordnung.

Dass Ransomware schwerwiegende Folgen haben kann, ist weitgehend bekannt. Eine Studie von Zerto, einem zu Hewlett Parkard gehörenden Unternehmen, zeigt, wie ernst Unternehmen die Lage sehen: für fast zwei Drittel (65 Prozent) der Befragten gilt Ransomware als eine der drei größten Bedrohungen für den Fortbestand ihres Unternehmens. Die von Zerto beauftrage Enterprise Strategy Group (ESG) befragte dazu Unternehmen in Nordamerika und Westeuropa. Die Studie gibt jährlich detaillierte Einblicke darin, wie es um die Sicherheit gegen Ransomware in Unternehmen bestellt ist und welche Trends zu beachten sind.

Ein Rechenzentrum, das von DeRZ Deutsche Rechenzentren geplant und errichtet und mit IoT-basierter Physical Security Technologie von Kentix ausgestattet wird, kann vom Tüv Saarland in Anlehnung an die DIN EN 50600 zertifiziert werden.

Herkömmliche Passwörter sind Schwachstellen, da sie in der Regel leicht zu entschlüsseln sind. Elatec bietet als Alternative eine passwortlose Authentifizierung via RFID-Technologie. Die Methode ermöglicht eine sichere Einmalanmeldung ohne Passwort, indem eine Karte oder ein Smartphone zur Authentifizierung genutzt wird. Dadurch können Unternehmen ihre IT-Sicherheit verbessern und gleichzeitig eine benutzerfreundliche Arbeitsumgebung für ihre Mitarbeiter schaffen.

„Krisenbewältigung in Unternehmen“ – unter diesem Motto fand die Sicherheitstagung der Vereinigung für die Sicherheit der Wirtschaft e. V. (VSW) und dem Landesamt für Verfassungsschutz Hessen (LfV Hessen) am 14.09.2023 in Mainz statt. Wie es der Zufall wollte, fiel dieser Termin mit dem zweiten Bundesweiten Warntag zusammen – was durchaus symbolischen Charakter hat, denn die Sicherheit deutscher Unternehmen ist zunehmend gefährdet.

Supply-Chain-Angriffe sind tückisch. Sie erfolgen nicht direkt auf ein Unternehmen, sondern indirekt über dessen Lieferkette. Um Malware einzuschleusen, nutzen Angreifer geringere Security-Standards von Zulieferern oder Schwachstellen in gemeinsam eingesetzten IT-Systemen aus. Der hohe Verflechtungsgrad der deutschen Wirtschaft mit starken betriebswirtschaftlichen Abhängigkeiten erleichtert ihnen ihre Arbeit. Und die Unternehmen sind nur unzureichend vorbereitet. Ein Beitrag von Dominic Pfeil, Director Information Security Consulting & Security Technology bei DCSO (Deutsche Cyber-Sicherheitsorganisation).

Zum 25-jährigen Jubiläum der Intersec rechnen die Veranstalter mit einer Rekordzahl von Ausstellern und Besuchern.

Motorola Solutions rüstet das landesweite Sikkerhedsnet (SINE) mit neuester Technologie auf. Die dänische Regierung erweitert ihr Tetra-Digitalfunknetz und ermöglicht 40.000 Einsatzkräften eine sichere Kommunikation bis ins Jahr 2034.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat den Bericht zur Lage der IT-Sicherheit in Deutschland vorgestellt. Daraus geht hervor, dass die Cybersicherheitslage in Deutschland weiter angespannt ist. Der BSI-Lagebericht verdeutlicht, dass von Angriffen mit Ransomware die derzeit größte Bedrohung ausgeht. Hinzu kommt eine wachsende Professionalisierung auf Täterseite, der eine steigende Anzahl von Sicherheitslücken gegenübersteht.

Wie ist die aktuelle Lage in Sachen Cybercrime? Und wie können Unternehmen sich schützen? Dies und mehr erfuhren die Teilnehmer beim Kongress „Cybersecurity: Agieren statt reagieren“ am 1. August 2023. Veranstalter war die Vereinigung der Bayerischen Wirtschaft (VBW) gemeinsam mit dem Bayerischen Verband für Sicherheit in der Wirtschaft (BVSW) und weiteren Partnerverbänden der VBW.

Angesichts der immer stärkeren Vernetzung von Maschinen und automatisierten Produktionsprozessen ist eine effektive IT-Notfallplanung unerlässlich, um möglichen Angriffen von außen vorzubeugen und im Ernstfall den Geschäftsbetrieb aufrechtzuerhalten. Hier knüpft Contechnet Deutschland an – mit seiner Contechnet Suite, einer GRC-Software für Informationssicherheit, IT-Notfallmanagement und Datenschutz.

Die Itsa Expo & Congress machte das Messezentrum Nürnberg für 19.449 Fachbesucher (+30 Prozent) aus 55 Ländern und 795 Aussteller aus 30 Ländern wieder zum „Home of IT-Security“.

Die Koelnmesse hat die Summit-Themenfelder der diesjährigen PMRExpo veröffentlicht. Sie befasst sich mit aktuellen Themen wie Cybersecurity, 5G-Campusnetze, Breitbandnetze für kritische Infrastrukturen und öffentliche Sicherheit sowie Leitstellen im Kontext von sicherer einsatz- und geschäftskritischer Kommunikation und Professionellem Mobilfunk.

Mit Weiterentwicklungen seiner Netzwerk- und Securitylösungen präsentiert sich der Rohde & Schwarz Geschäftsbereich Networks & Cybersecurity auf der Itsa 2023.

Der Anwendungsbereich der NIS2-Richtlinie wurde ausgeweitet. NIS2 bezieht nun auch kleine und mittlere Unternehmen in ihren Geltungsbereich ein. Die Zuordnung erfolgt auf der Grundlage der Sektor-Kategorie und der genannten Kennzahlen. Was das bedeutet, erläutert der nachfolgende Beitrag von Alexander Häußler, Global Product Performance Manager IT, Tüv Süd Management Service, und Thomas Janz, Product Compliance Manager IT Standards, Tüv Süd Management Service.

Das moderne Bild der Unternehmenssicherheit ist nicht mehr ausschließlich geprägt vom „Ritter mit dem erhobenen Schwert, der die Burg beschützt“, sagt Volker Buß, seit drei Jahren Chief Security Officer bei der Merck Group. Es gehe viel mehr darum, gemeinsam mit den Geschäftseinheiten des Unternehmens eine Security-Strategie zu entwickeln – und zwar im Dialog mit den Geschäftseinheiten. Matthias Erler von GIT SICHERHEIT im Interview mit Volker Buß.

Der Bayerische Verband für Sicherheit in der Wirtschaft (BVSW) startet ab dem 6. Oktober eine Informationskampagne für mehr IT-Sicherheit: Der Cyberherbst 2023 thematisiert neue Angriffsmethoden, gesetzliche Rahmenbedingungen und zeigt Möglichkeiten, wie Unternehmen sich besser schützen können.